# rsETHAttackUpdate:

1135

CryptoChampion

#rsETHAttackUpdate

#rsETHAttackUpdate: 撼动DeFi的桥梁失败

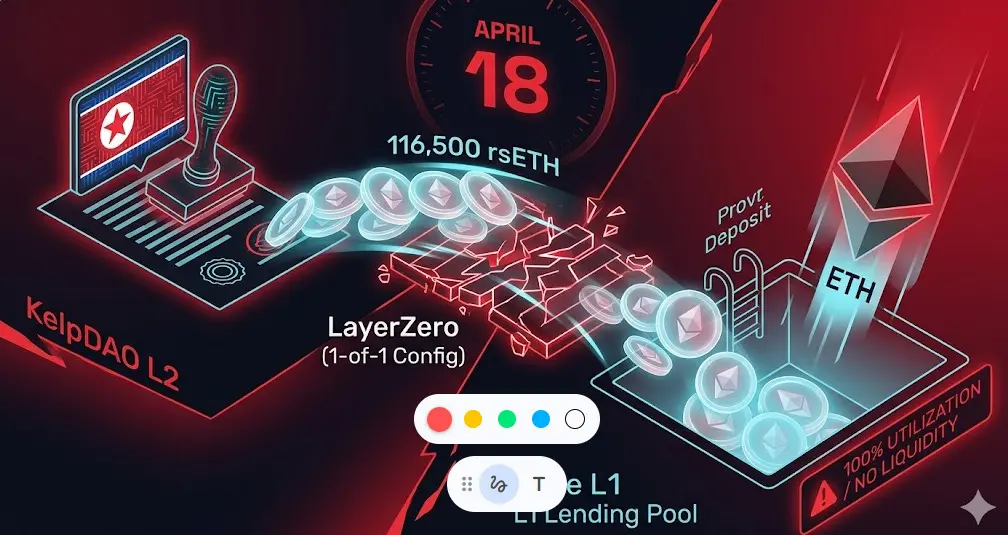

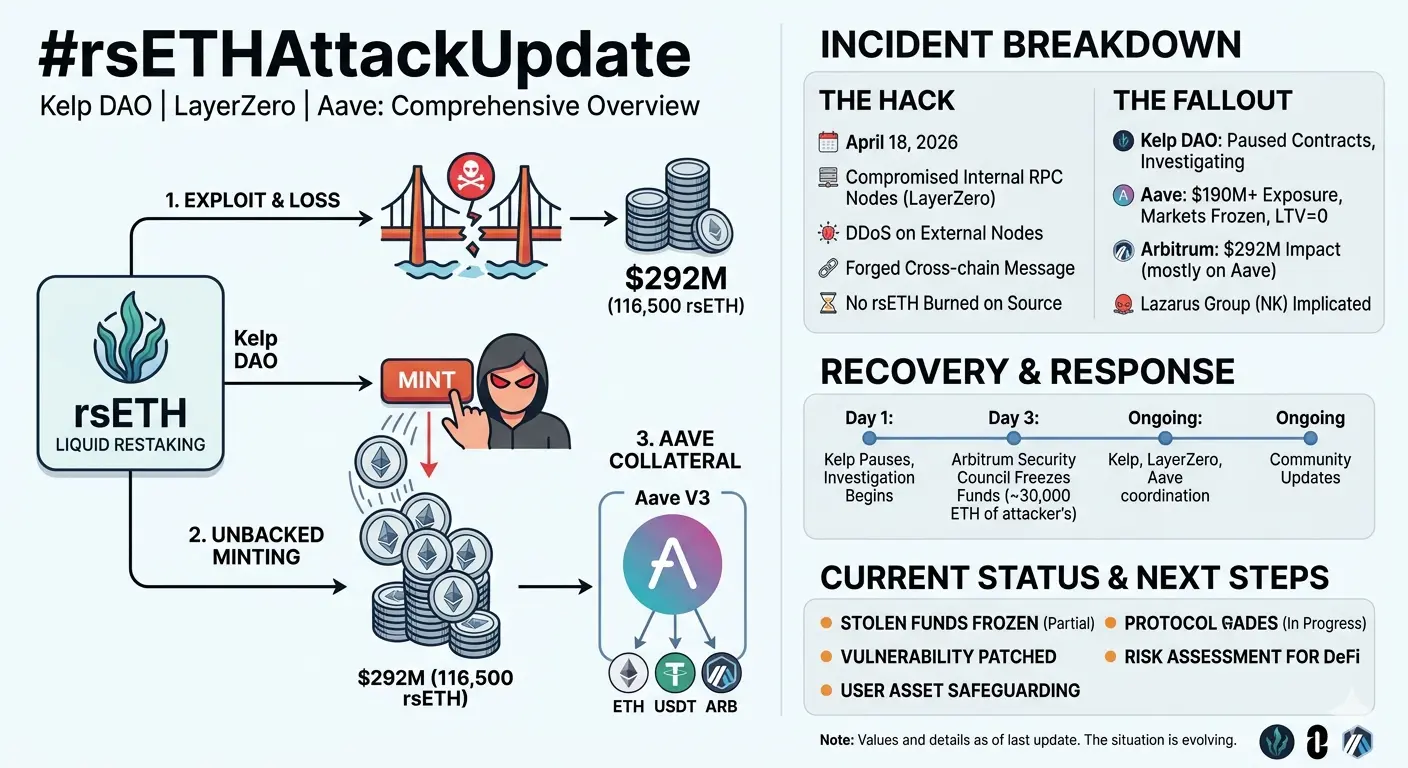

rsETH漏洞已成为2026年DeFi中最严重的安全事件之一,暴露了脆弱的跨链基础设施的危险性。4月18日,KelpDAO的rsETH协议遭遇了一次巨大的$292 百万级别的漏洞,攻击者操控其LayerZero桥接系统,铸造了116,500个无担保的rsETH代币——几乎占总供应量的18%。

这不是一个简单的智能合约漏洞。它是一场针对跨链验证信任层的深层基础设施级攻击。

核心弱点来自KelpDAO使用的1对1的DVN (去中心化验证者网络)设置。这意味着LayerZero实验室充当唯一的验证者,负责桥接消息的验证。桥接系统没有实现去中心化,而是依赖于单一的信任点——攻击者正是利用了这一点。

攻击开始于攻破连接到LayerZero DVN的RPC节点。恶意行为者用篡改过的版本取代了合法的op-geth二进制文件,这些版本能够提供伪造的区块链状态数据。这些伪造的响应专门传送到DVN验证端点。

为了使攻击成功,攻击者对干净节点进行了DDoS攻击,迫使验证流量全部通过被攻破的基础设施路由。一旦控制了消息验证,攻击者伪造了一条声称来自KelpDAO的Unichain部署的有效跨链消息。

由于被操控的消息通过了2/3多签验证流程,桥接系统将其视为合法,并直接向攻击者控制的钱包释放了116,5

查看原文#rsETHAttackUpdate: 撼动DeFi的桥梁失败

rsETH漏洞已成为2026年DeFi中最严重的安全事件之一,暴露了脆弱的跨链基础设施的危险性。4月18日,KelpDAO的rsETH协议遭遇了一次巨大的$292 百万级别的漏洞,攻击者操控其LayerZero桥接系统,铸造了116,500个无担保的rsETH代币——几乎占总供应量的18%。

这不是一个简单的智能合约漏洞。它是一场针对跨链验证信任层的深层基础设施级攻击。

核心弱点来自KelpDAO使用的1对1的DVN (去中心化验证者网络)设置。这意味着LayerZero实验室充当唯一的验证者,负责桥接消息的验证。桥接系统没有实现去中心化,而是依赖于单一的信任点——攻击者正是利用了这一点。

攻击开始于攻破连接到LayerZero DVN的RPC节点。恶意行为者用篡改过的版本取代了合法的op-geth二进制文件,这些版本能够提供伪造的区块链状态数据。这些伪造的响应专门传送到DVN验证端点。

为了使攻击成功,攻击者对干净节点进行了DDoS攻击,迫使验证流量全部通过被攻破的基础设施路由。一旦控制了消息验证,攻击者伪造了一条声称来自KelpDAO的Unichain部署的有效跨链消息。

由于被操控的消息通过了2/3多签验证流程,桥接系统将其视为合法,并直接向攻击者控制的钱包释放了116,5

- 赞赏

- 1

- 1

- 转发

- 分享

ybaser:

直达月球 🌕#rsETHAttackUpdate

过去一周再次清楚地提醒了我们DeFi的脆弱性与韧性。我一直密切关注事件的发展,出于竞争的精神,以下是我对#rsETHAttackUpdate的参赛作品。

#rsETHAttackUpdate: A $292M DeFi的警钟

4月18日发生的事情不同于典型的黑客事件。攻击者没有通过暴力破解进入——他们利用伪造的跨链消息空投了116,500个rsETH代币,背后没有任何抵押品。在几分钟内,这些幻影代币被存入Aave,用以借出数百万的真实ETH。

损失迅速蔓延。Aave的ETH借贷池达到了100%的利用率,导致无法进行提款。超过$10 十亿的资金在所有链上逃离Aave。DeFi的总锁仓量在24小时内下降了7%。在漏洞发生一小时内,54亿美元资金已退出Aave。

但数字背后隐藏着更深的故事——关于协调、韧性和宝贵教训。

根本原因?单点故障。KelpDAO将其LayerZero桥接配置为只有一个验证者,将本应灵活的系统变成了关键的漏洞。

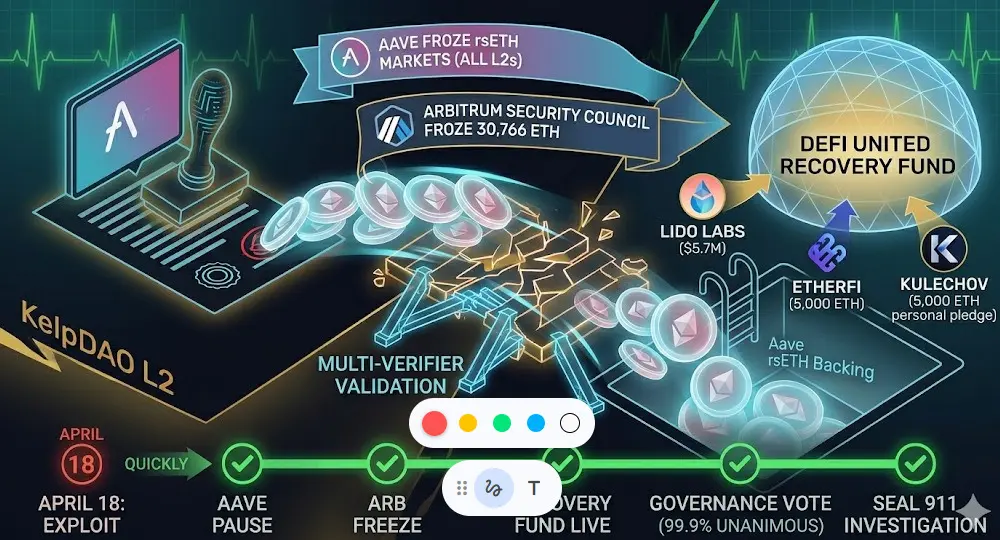

社区反应:DeFi团结一致

危机来临时,社区没有分裂——而是迅速行动。接下来发生了什么:

✅ Aave冻结了以太坊、Arbitrum、Base、Mantle和Linea上的所有rsETH市场,以防止进一步损失

✅ Arbitrum安全委员会采取行动,冻结了攻击者钱包中的30,766 ETH

✅ Aave启动了“DeF

查看原文过去一周再次清楚地提醒了我们DeFi的脆弱性与韧性。我一直密切关注事件的发展,出于竞争的精神,以下是我对#rsETHAttackUpdate的参赛作品。

#rsETHAttackUpdate: A $292M DeFi的警钟

4月18日发生的事情不同于典型的黑客事件。攻击者没有通过暴力破解进入——他们利用伪造的跨链消息空投了116,500个rsETH代币,背后没有任何抵押品。在几分钟内,这些幻影代币被存入Aave,用以借出数百万的真实ETH。

损失迅速蔓延。Aave的ETH借贷池达到了100%的利用率,导致无法进行提款。超过$10 十亿的资金在所有链上逃离Aave。DeFi的总锁仓量在24小时内下降了7%。在漏洞发生一小时内,54亿美元资金已退出Aave。

但数字背后隐藏着更深的故事——关于协调、韧性和宝贵教训。

根本原因?单点故障。KelpDAO将其LayerZero桥接配置为只有一个验证者,将本应灵活的系统变成了关键的漏洞。

社区反应:DeFi团结一致

危机来临时,社区没有分裂——而是迅速行动。接下来发生了什么:

✅ Aave冻结了以太坊、Arbitrum、Base、Mantle和Linea上的所有rsETH市场,以防止进一步损失

✅ Arbitrum安全委员会采取行动,冻结了攻击者钱包中的30,766 ETH

✅ Aave启动了“DeF

- 赞赏

- 点赞

- 1

- 转发

- 分享

Yajing:

直达月球 🌕#rsETHAttackUpdate: 完整的漏洞利用、恢复与教训总结

去中心化金融(DeFi)社区在2026年4月22日受到震动,当时一次复杂的攻击针对rsETH流动性再质押代币合约。rsETH由Kelp DAO发行,作为EigenLayer再质押仓位的凭证代币,其核心存取款逻辑被利用,导致估计840万美元的临时资产被转移。本文提供了关于该事件的详细逐步更新——从最初的攻击向量到当前的事后分析。

1. 什么是rsETH,为什么它成为目标?

rsETH是一种流动性再质押代币,代表用户在多个活跃验证服务(AVS)通过EigenLayer的质押。不同于简单的Lido stETH,rsETH涉及多个池中的复杂交换、铸造和销毁逻辑。攻击者常常针对此类合约,因为它们的跨合约调用和价格预言机依赖性创造了攻击面。

本周被利用的漏洞并不在EigenLayer的核心协议中,而是在Kelp DAO用以接受ETH和LSTs(比如stETH),以换取rsETH的自定义“存款包装器”中。该包装器KelpDepositAdapterV2存在一个未加防护的receive()函数,允许任意代币授权被重定向。

2. 攻击时间线——事件经过

阶段一——侦察 (4月18-21日)

攻击者通过Tornado Cash(0.5 ETH种子资金)开始探查适配器合约。链上数据显示多次“测试”交易,金额较小,检测合约的重入和de

查看原文去中心化金融(DeFi)社区在2026年4月22日受到震动,当时一次复杂的攻击针对rsETH流动性再质押代币合约。rsETH由Kelp DAO发行,作为EigenLayer再质押仓位的凭证代币,其核心存取款逻辑被利用,导致估计840万美元的临时资产被转移。本文提供了关于该事件的详细逐步更新——从最初的攻击向量到当前的事后分析。

1. 什么是rsETH,为什么它成为目标?

rsETH是一种流动性再质押代币,代表用户在多个活跃验证服务(AVS)通过EigenLayer的质押。不同于简单的Lido stETH,rsETH涉及多个池中的复杂交换、铸造和销毁逻辑。攻击者常常针对此类合约,因为它们的跨合约调用和价格预言机依赖性创造了攻击面。

本周被利用的漏洞并不在EigenLayer的核心协议中,而是在Kelp DAO用以接受ETH和LSTs(比如stETH),以换取rsETH的自定义“存款包装器”中。该包装器KelpDepositAdapterV2存在一个未加防护的receive()函数,允许任意代币授权被重定向。

2. 攻击时间线——事件经过

阶段一——侦察 (4月18-21日)

攻击者通过Tornado Cash(0.5 ETH种子资金)开始探查适配器合约。链上数据显示多次“测试”交易,金额较小,检测合约的重入和de

- 赞赏

- 点赞

- 评论

- 转发

- 分享

#rsETHAttackUpdate: 漏洞的完整拆解:恢复过程与经验教训

去中心化金融 (DeFi) 社区在2026年4月22日遭受冲击:一次精密的攻击瞄准了 rsETH 流动性再质押代币合约。rsETH 由 Kelp DAO 发行,作为 EigenLayer 再质押仓位的凭证代币,其核心存入与赎回(存取款)逻辑被利用,导致估计约 840 万美元的临时资产被抽走。本文将对本次事件进行详尽的逐步更新——从最初的攻击路径,到当前的事后复盘。

1. rsETH 是什么?为何它会成为攻击目标?

rsETH 是一种流动性再质押代币,代表用户在 EigenLayer 上向多个“主动验证服务 (AVS)”进行质押。与仅限于简单的 Lido stETH 不同,rsETH 牵涉到跨多个池的复杂交换、铸造与销毁逻辑。攻击者往往会瞄准此类合约,因为它们的跨合约调用以及价格预言机依赖会形成攻击面。

本周被利用的漏洞并不在 EigenLayer 的核心协议中,而是在 Kelp DAO 使用的一套自定义“存款包装器(deposit wrapper)”里。该包装器用于接收 ETH 和 LSTs ((例如 stETH)),并以此换取 rsETH。这个包装器名为 KelpDepositAdapterV2,其中存在一个未受保护的 receive() 函数,允许将任意代币授权重定向。

2. 攻击时间线——事情是如何发

查看原文去中心化金融 (DeFi) 社区在2026年4月22日遭受冲击:一次精密的攻击瞄准了 rsETH 流动性再质押代币合约。rsETH 由 Kelp DAO 发行,作为 EigenLayer 再质押仓位的凭证代币,其核心存入与赎回(存取款)逻辑被利用,导致估计约 840 万美元的临时资产被抽走。本文将对本次事件进行详尽的逐步更新——从最初的攻击路径,到当前的事后复盘。

1. rsETH 是什么?为何它会成为攻击目标?

rsETH 是一种流动性再质押代币,代表用户在 EigenLayer 上向多个“主动验证服务 (AVS)”进行质押。与仅限于简单的 Lido stETH 不同,rsETH 牵涉到跨多个池的复杂交换、铸造与销毁逻辑。攻击者往往会瞄准此类合约,因为它们的跨合约调用以及价格预言机依赖会形成攻击面。

本周被利用的漏洞并不在 EigenLayer 的核心协议中,而是在 Kelp DAO 使用的一套自定义“存款包装器(deposit wrapper)”里。该包装器用于接收 ETH 和 LSTs ((例如 stETH)),并以此换取 rsETH。这个包装器名为 KelpDepositAdapterV2,其中存在一个未受保护的 receive() 函数,允许将任意代币授权重定向。

2. 攻击时间线——事情是如何发

- 赞赏

- 1

- 1

- 转发

- 分享

ybaser:

直达月球 🌕加载更多

加入 4000万 人汇聚的头部社区

⚡️ 与 4000万 人一起参与加密货币热潮讨论

💬 与喜爱的头部博主互动

👍 查看感兴趣的内容

热门话题

21.71万 热度

27.59万 热度

9.42万 热度

36.04万 热度

5.32万 热度

56.99万 热度

8.71万 热度

75.25万 热度

42.26万 热度

95.49万 热度

快讯

查看更多置顶

🔥 WCTC S8 全球交易赛正式开赛!

8,000,000 USDT 超级奖池解锁开启

🏆 团队赛:上半场正式开启,预报名阶段 5,500+ 战队现已集结

交易量收益额双重比拼,解锁上半场 1,800,000 USDT 奖池

🏆 个人赛:现货、合约、TradFi、ETF、闪兑、跟单齐上阵

全场交易量比拼,瓜分 2,000,000 USDT 奖池

🏆 王者 PK 赛:零门槛参与,实时匹配享受战斗快感

收益率即时 PK,瓜分 1,600,000 USDT 奖池

活动时间:2026 年 4月 23 日 16:00:00 -2026 年 5 月 20 日 15:59:59 UTC+8

⬇️ 立即参与:https://www.gate.com/competition/wctc-s8

#WCTCS8🎁 积分换豪礼!成长值第 1️⃣ 8️⃣ 期社区抽奖狂欢开启!

新老用户 100% 中奖,完成日常任务即可参与抽奖!

👉 https://www.gate.com/activities/pointprize?now_period=18

🌟 如何参与?

1️⃣ 进入【广场】个人主页,点击头像旁积分标识进入【社区中心】

2️⃣ 完成发帖、评论、点赞、发言等广场或热聊任务赚取成长值

🎁 每满 300 积分即可抽奖 1 次,MacBook Air M5、Gate 13 周年礼盒、VIP 体验卡等您来拿!

🔥 本期门槛再降低:仅需完成 20U 现货交易,即可获得发奖资格!

详情 👉 https://www.gate.com/announcements/article/5085410,000 USDT 悬赏,寻找跟单金牌星探!🕵️

挖掘顶级带单员,赢取高额跟单体验金!

立即参与:https://www.gate.com/campaigns/4624

🎁 三大活动,奖金叠满:

1️⃣ 慧眼识英:发帖推荐带单员,分享跟单体验,抽 100 位送 30 USDT!

2️⃣ 强力应援:晒出你的跟单截图,为大神打 Call,抽 120 位送 50 USDT!

3️⃣ 社交达人:同步至 X/Twitter,凭流量赢取 100 USDT!

📍 标签: #跟单金牌星探 #GateCopyTrading

⏰ 限时: 4/22 16:00 - 5/10 16:00 (UTC+8)

详情:https://www.gate.com/announcements/article/50848十三载风雨同行,您是 Gate 最珍贵的见证者。分享您的故事,瓜分重磅周年豪礼!

参与方式

1️⃣ 带 #Gate13周年 和相应主题标签,在 13 周年留言板或广场发帖

2️⃣ 分享您与 Gate 的故事、送上祝福,或畅想未来 13 年

13 周年定制礼盒、红牛模型、大额仓位体验券等您来拿!

13周年庆留言板 👉️ https://www.gate.com/activities/13th-anniversary

Gate 广场 👉️ https://www.gate.com/post

13 年成长,感谢有您。您的故事,我们期待聆听!

详情:https://www.gate.com/announcements/article/50694