Drift 黑客案始末:北韩黑客渗透6个月,如何制造2026年春季最大的 DeFi 劫案

Drift 遭北韩组织渗透逾半年,利用社交工程与 Durable Nonce 奪走约 2.8 亿美元资产,重创 DeFi 安全信任。

跨越半年的精心布局:从会话寒暄变成 2.8 亿劫案

4 月 1 日,原本应是充满恶作剧的愚人节,Solana 生态系统中领先的永续合约交易所 Drift Protocol,却遭逢了灾难性的现实打击。这场攻击在短短 10 秒内导致约 2.8 亿至 2.86 亿美元的使用者资产凭空消失,创下 2026 年以来 DeFi 产业规模最大的黑客记录。

- 相关新闻:DeFi 平台 Drift 在愚人节遭駭!駭客搬空 2.7 亿镁资产,管理员密钥成漏洞

根据 Drift 团队事后发布的调查报告,这起事件源于一场酝酿超过 6 个月、具备国家级组织背景的“结构化情报行动”。初步调查显示,该行动与北韩威胁组织 UNC4736(亦被称为 AppleJeus 或 Citrine Sleet)有高度关联,该组织曾于 2024 年 10 月对 Radiant Capital 发动 5,000 万美元的攻击。此次针对 Drift 的渗透行动跳过了传统的程式码漏洞挖掘,改以极高精确度的人为操纵,绕过了程式码审计与硬体钱包的多重保护。

图源:X/@DriftProtocol Drift 团队事后发布的调查报告,这起事件源于一场酝酿超过 6 个月、具备国家级组织背景的“结构化情报行动”

北韩黑客的“影子代理人”策略

这场长线骗局始于 2025 年 10 月的一场大型加密货币大会。当时,数名自称是量化交易公司的代表主动接触 Drift 的核心成员,表达了对协议整合与流动性提供的合作兴趣。

在接下来的半年里,这群黑客展现了极高的职业操守与技术素养,他们透过 Telegram 频道与开发团队频繁讨论交易策略,甚至在 2025 年 12 月至 2026 年 1 月间,实际在 Drift 上部署了一个功能完整的“生态系统保险库(Ecosystem Vault)”,并存入超过 100 万美元的自有资金以建立信用。

值得注意的是,Drift 证实在会议现场现身的人员并非北韩籍,这显示北韩黑客正频繁雇用第三方仲介机构或身份完美的代理人进行实体社交工程。这种“深耕”模式成功让 Drift 团队放下戒心,将潜伏的威胁视为长期可靠的合作伙伴。

Durable Nonce 与开发工具漏洞

在建立深厚信任后,黑客开始执行最终入侵计划,透过分享恶意程式码库(Repo)或邀请安装测试版 App(TestFlight)来感染开发者的工作装置。调查指出,攻击者利用了当时开发工具 VSCode 与 Cursor 中存在的严重安全性漏洞,开发者只需在编辑器中打开特定文件夹,恶意程式码便会在无提示的情况下自动执行。

一旦成功控制两名安全委员会(Security Council)成员的装置,黑客便诱导其签署具备管理权限的授权指令。随后,他们利用 Solana 网络名为“Durable Nonces”的合法特性,将这些预先签署的交易指令储存在区块链上长达一周以规避侦测。

直到 4 月 1 日,陷阱完全收网,黑客在 10 秒内执行了 31 笔提款交易。受损资产极为广泛,包含 1.55 亿美元的 $JLP 代币,以及超过 6,640 万 $USDC、47.7 万 $WETH 等多项主流资产,导致 Drift 的总锁仓价值(TVL)从 5.5 亿美元骤降至不足 2.5 亿美元,其原生代币 DRIFT 价格也随之崩跌超过 98%。

民事疏忽争议与 AI 威胁,DeFi 安全典范的强制转型

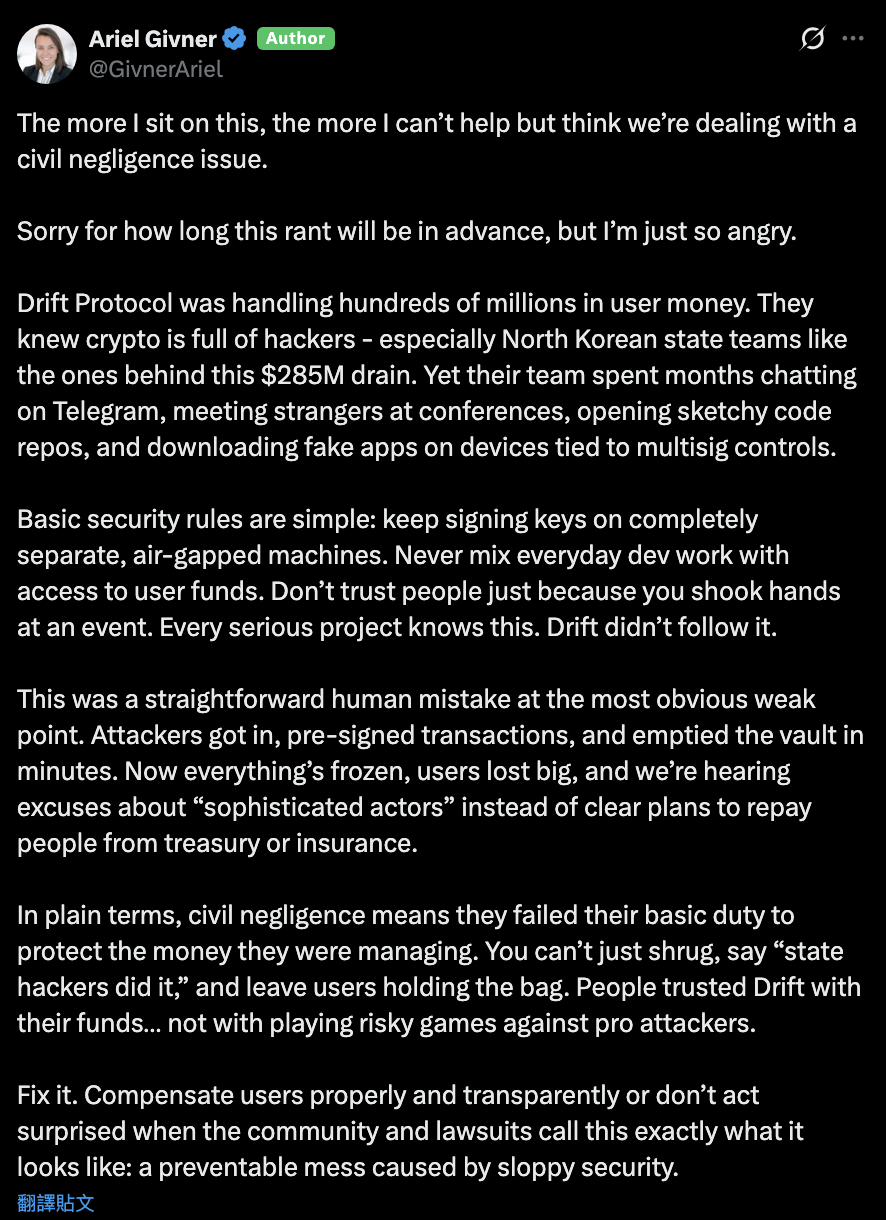

此次事件引发了法律界与技术界的强烈批评。加密货币律师 Ariel Givner 指出,Drift 团队的行为可能构成“民事疏忽”,因为开发团队未能遵循基本的运维安全程序,例如将签署密钥存放在完全隔离的实体装置(Air-gapped systems),并在与权限管理挂钩的装置上开启来源不明的外部文件。

图源:X/@GivnerAriel 加密货币律师 Ariel Givner 指出,Drift 团队的行为可能构成“民事疏忽”

与此同时,Ledger 技术长 Charles Guillemet 警告,随着 AI 技术的发展与普及,这类精密的社交工程成本正趋近于零,AI 能生成极具说服力的虚假身份与技术文件,使得人类防线变得日益脆弱。目前 Drift 已冻结所有协议功能,并尝试与黑客钱包进行链上谈判,但各界对资金追回多持悲观态度。

这起劫案给整体产业敲响沉重警示:当黑客早已转向打击人类心理而非程式码逻辑,仅依赖多签钱包治理已无法保证资产安全,强化操作纪律与硬体隔离才是防范国家级威胁的唯一出路。

延伸阅读

Drift 遭駭谁的错?黑客跨链资产却未冻结,ZachXBT 痛批 Circle 失职