A IA a escrever código falhou: Não mitifique mais a IA, a codificação do Claude causou uma perda de 1,78 milhões de dólares para a plataforma DeFi

Autor: ChainXie Labs de Criptografia

1. Contexto do Evento: Configuração de Oráculos que Plantou Riscos

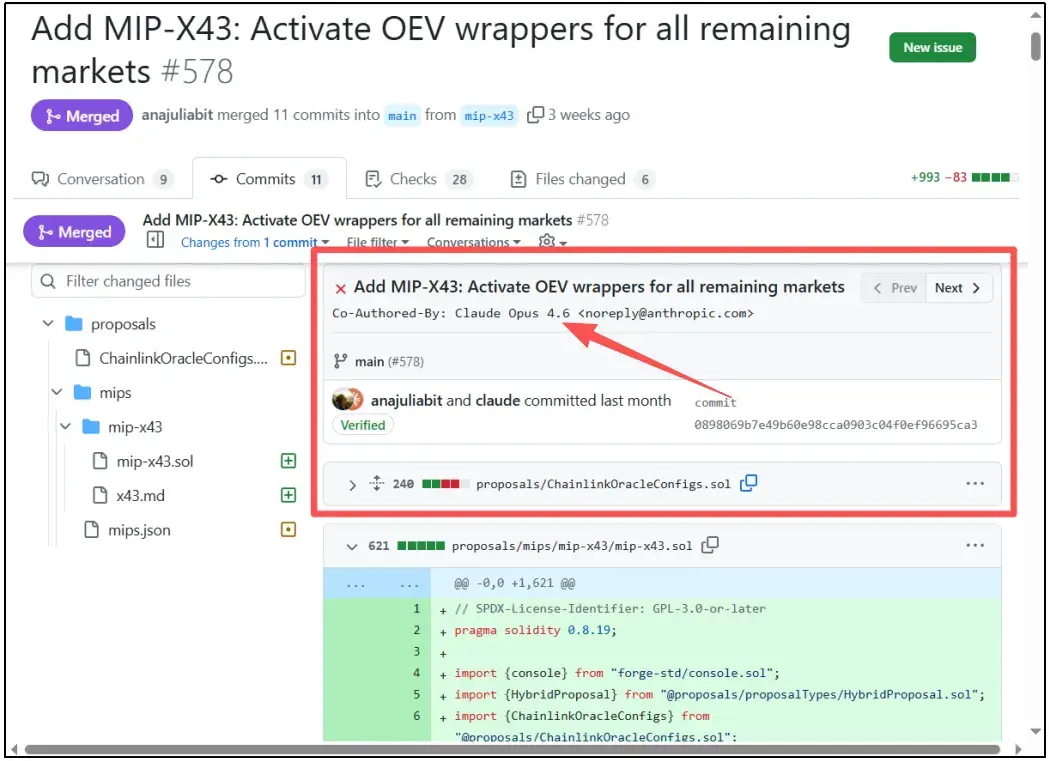

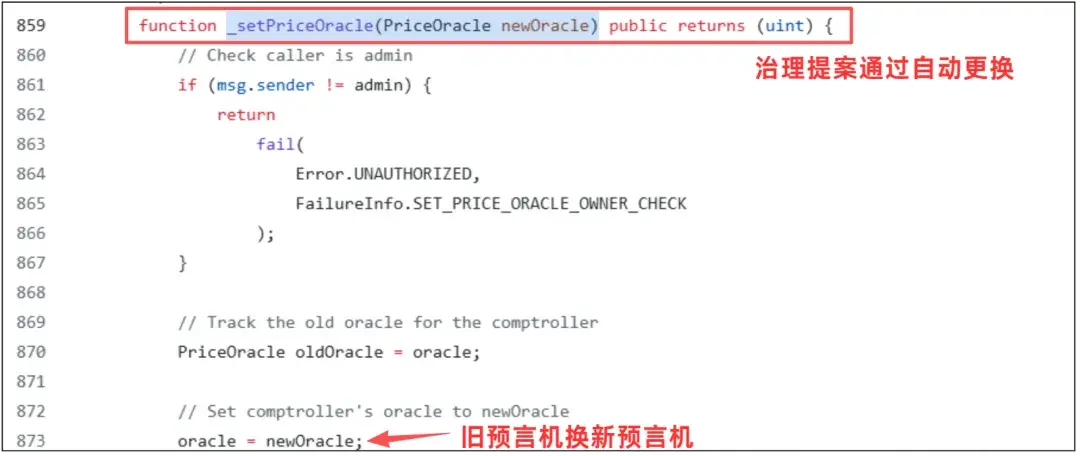

A origem do ataque começou com uma proposta de governança (MIP-X43), que ativou uma nova configuração de oráculos Chainlink no mercado Moonwell nas redes Base e Optimism. (Nota: oráculo é uma ferramenta que fornece dados em tempo real antes de serem submetidos à blockchain)

Em protocolos de empréstimo como Moonwell, os usuários depositam ativos como cbETH como garantia para emprestar outros tokens. Se o mercado cair e o valor da garantia ficar abaixo do valor da dívida, os bots automaticamente liquidam a posição (os fundos totais do usuário), pagam a dívida e apreendem a garantia com desconto.

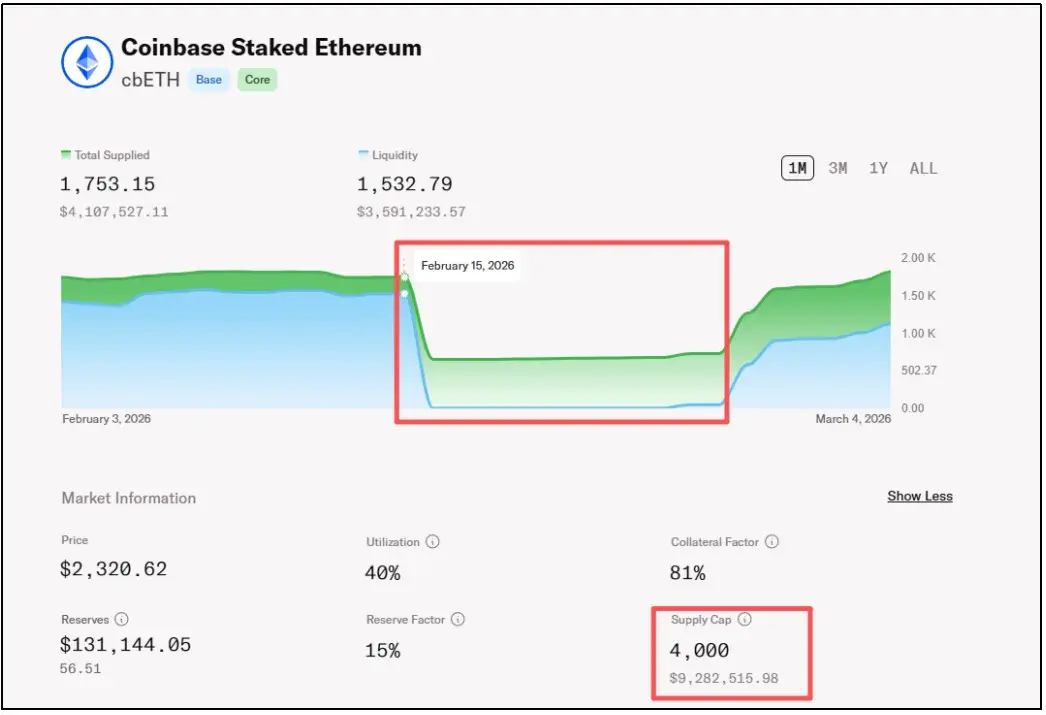

Antes do evento, o mercado de cbETH na Moonwell tinha grande volume de fundos e muitas garantias, mas o teste do oráculo foi insuficiente, faltando uma multiplicação, o que causou um erro grave de preço, ampliando o risco drasticamente.

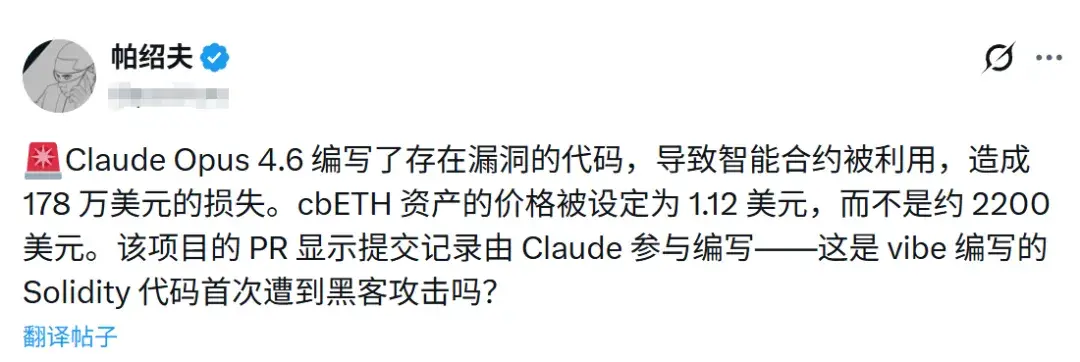

2. Análise do Evento: IA Escreveu um Código Errado

Este incidente foi a primeira falha de segurança on-chain causada pelo Vibe Coding (codificação assistida por IA), tendo como núcleo uma vulnerabilidade de configuração de oráculo de baixo nível, porém fatal.

1. Causa da Vulnerabilidade

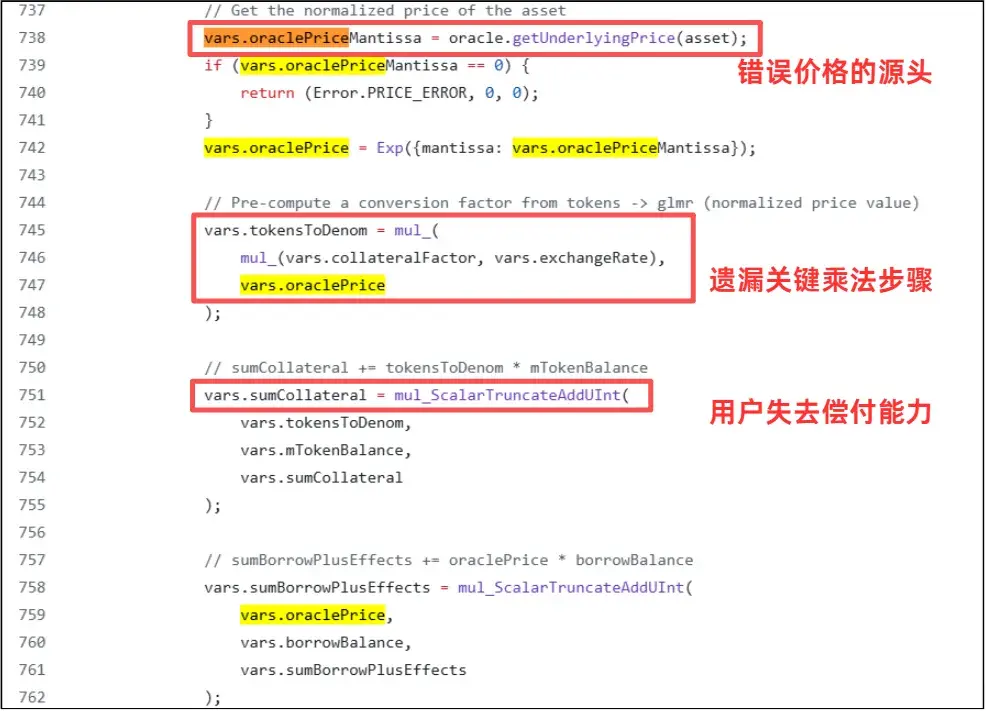

A origem do problema foi a precificação incorreta do ativo cbETH pelo oráculo. cbETH é um token de staking altamente líquido, cujo valor inclui recompensas acumuladas. Normalmente, 1 cbETH pode ser trocado por aproximadamente 1,12 ETH.

Assim, a lógica correta para calcular o preço em dólares seria:

Preço em dólares do cbETH = (taxa de câmbio cbETH/ETH) × (preço do ETH em dólares)

Por exemplo: se 1 cbETH ≈ 1,12 ETH, e 1 ETH ≈ 2200 dólares, então o valor real de 1 cbETH deveria ser cerca de 2464 dólares.

Porém, no código gerado pela IA Claude, devido à falta de validação lógica adequada, o preço do cbETH foi diretamente vinculado à fonte cbETHETH_ORACLE. Essa fonte só fornece a taxa de câmbio cbETH/ETH (1,12), sem acesso ao preço do ETH em dólares.

Esse erro, que omitiu a multiplicação crucial, fez o programa interpretar a taxa de câmbio como o valor em dólares. Um ativo que deveria valer mais de 2400 dólares foi erroneamente marcado como 1,12 dólares, subestimando mais de 99,9%, uma diferença de quase 2000 vezes.

2. Reconstituição do Ataque

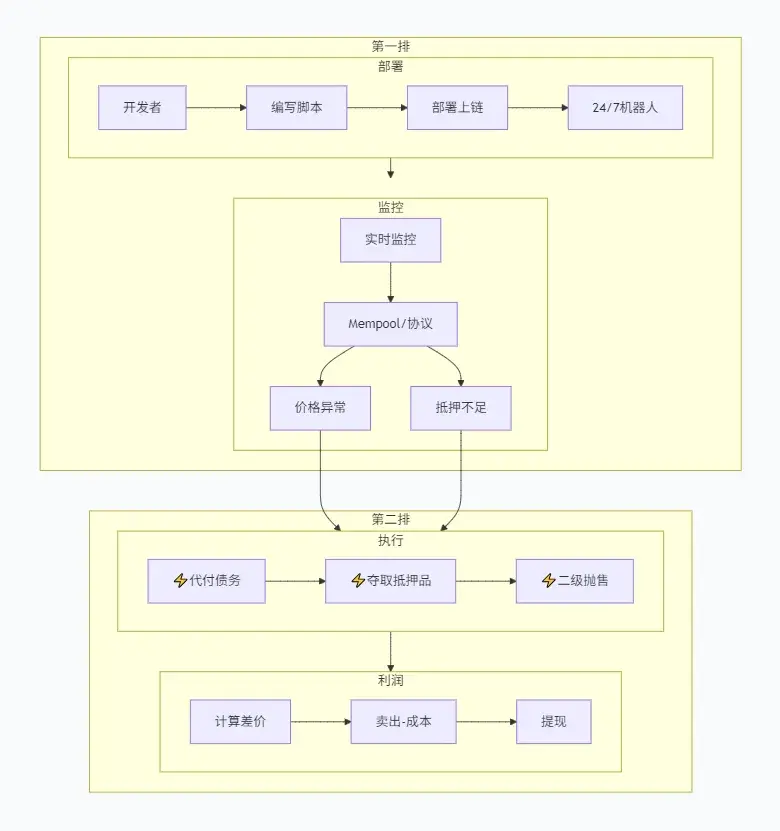

A subestimação grave do valor do ativo levou o sistema a considerar muitas posições de garantia como insolventes. O processo de exploração foi altamente eficiente e claramente automatizado:

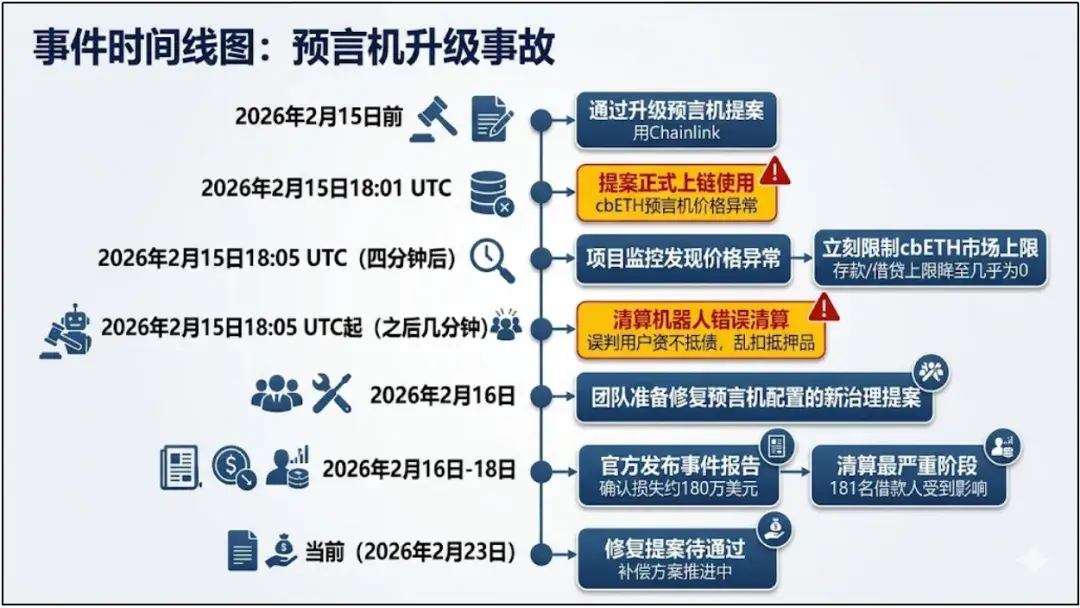

16 de fevereiro de 2026, 2h01 UTC+8: proposta MIP-X43 concluída, o oráculo de cbETH mal configurado na rede Base foi ativado.

Robôs de liquidação monitoraram a oportunidade, usando flash loans para pegar rapidamente uma pequena quantidade de USDC a um custo quase zero, pagando a dívida do tomador (pois o sistema acreditava que 1 cbETH valia pouco mais de 1 dólar), assim adquirindo o direito de liquidar.

Após apreender garantias de alto valor, os bots imediatamente venderam no DEX ao preço de mercado, obtendo lucro. Diversos bots operaram em ciclo frenético por poucos minutos, totalizando a apreensão de 1.096,317 cbETH.

Este ataque não foi planejado por hackers profissionais, mas sim por bots de liquidação executando código absurdo. Como não houve um “ladrão” tradicional, para onde foi o montante de 1,78 milhão de dólares que evaporou? Isso só se esclarece com o fluxo de fundos subsequente.

3. Fluxo de Fundos: Sem Hackers, Apenas Arbitradores

Como não houve hackers tradicionais, para quem foi o montante de 1,78 milhão de dólares que desapareceu?

Para onde foi o dinheiro?

Resposta: para os arbitradores por trás dos bots de liquidação.

Os bots de liquidação não surgem do nada; são scripts automatizados criados e implantados por programadores ou equipes de quant trading (buscadores de MEV). Quando o sistema, por causa de uma falha de IA, vende um ativo de 2400 dólares por um preço de ferro de pouco mais de um dólar, esses bots patrulheiros detectam a oportunidade instantaneamente.

Eles automaticamente pagaram a dívida de pouco mais de um dólar, roubaram garantias de alto valor e as venderam pelo preço real de mercado. Assim, toda essa diferença de quase 178 mil dólares foi para as carteiras pessoais dos donos dos bots. Aproveitaram a vulnerabilidade do sistema, de forma legal e conforme as regras, realizando uma retirada de milhões de dólares.

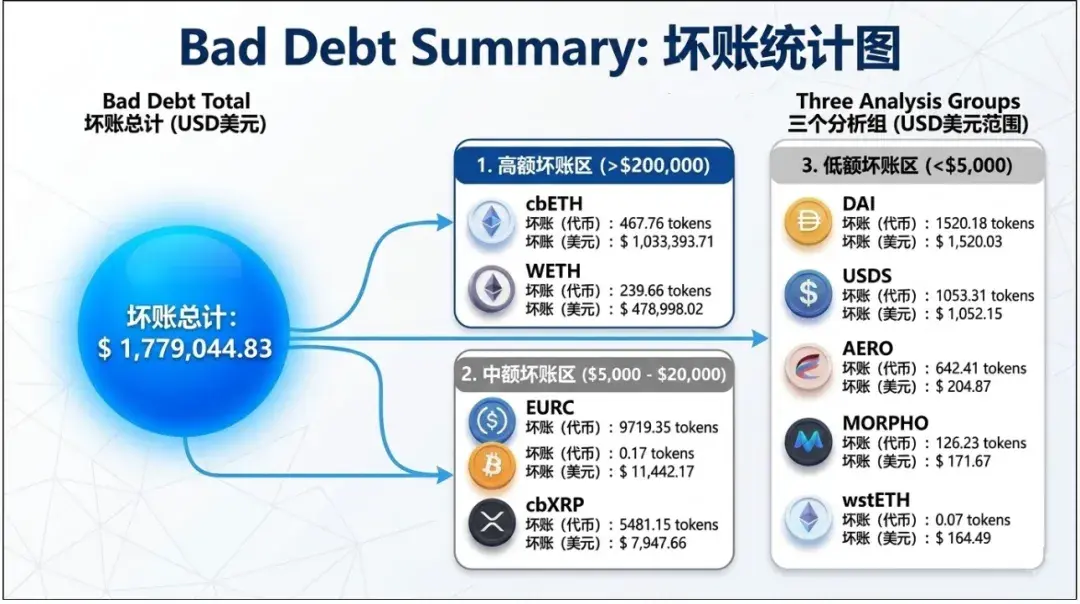

Na ocorrência, o sistema sofreu perdas em 11 tipos de ativos, com os valores específicos a seguir:

Após o incidente, a equipe Moonwell rapidamente pausou as funções de empréstimo e liquidação, submeteu uma nova proposta de correção, reconfigurando os parâmetros do oráculo. Para recuperar a confiança, o protocolo usou fundos do tesouro para cobrir a dívida de 178 mil dólares, compensando integralmente os usuários injustamente liquidados.

4. IA no Controle: Aumentar a Eficiência ou Risco à Segurança?

Após o evento, a maioria da opinião pública culpou a IA Claude por ter escrito uma vulnerabilidade fatal, mas, objetivamente, culpar a IA por esses 178 mil dólares é um pouco injusto.

Essa vulnerabilidade não é nada sofisticada; é um erro de configuração super simples — faltou uma multiplicação de taxa de câmbio.

Na verdade, esse tipo de erro básico poderia acontecer até com programadores humanos.

O problema real foi o processo de revisão do projeto, que foi praticamente inexistente. Antes do lançamento, ninguém verificou manualmente se o “preço fazia sentido”. Se você der instruções corretas, a IA pode escrever esses testes de prevenção de erros de forma clara e precisa.

Portanto, a maior lição não é “IA não consegue programar”, mas que, por pressa, os processos de revisão mais críticos foram negligenciados.

Por mais que a IA seja útil e rápida, ela não tem conceito de dinheiro real nem responsabilidade. IA é uma ferramenta poderosa, mas deve ser usada por humanos; ela nunca substituirá a responsabilidade humana. É apenas uma ferramenta, e o controle final deve sempre estar nas mãos das pessoas.

5. Conclusão: Quando a IA escreve código, os humanos devem estar mais atentos

O incidente na Moonwell, na essência, não foi complexo: sem hackers de elite, sem vulnerabilidades avançadas, nem ataques sofisticados. Apenas uma linha de código escrita errado por IA, e uma equipe humana que não percebeu.

Porém, no mundo blockchain, um pequeno descuido na codificação pode significar milhões de dólares em dinheiro real. No DeFi, o código é a regra; uma vez na cadeia, é executado sem hesitação. À medida que mais projetos dependem do “Vibe Coding”, a auditoria de código e a gestão de riscos devem se tornar a última linha de defesa.

A tecnologia pode se tornar cada vez mais automatizada, mas a segurança nunca deve ser automatizada.

Related Articles

A Polymarket nega alegação de violação de dados após o hacker alegar que 300K+ registos foram comprometidos

A HKMA alerta para tokens fraudulentos que se passam por emitentes licenciados de stablecoin a 28 de abril

Dados do Cliente da Zondacrypto Oferecidos para Venda na Darknet por 550 Euros e 0.6 BTC

Aftermath Finance Foi Hackeada, 1,1M USDC Roubados em 36 Minutos na Rede Sui

30 Plugins Maliciosos no ClawHub Disfarçados de Ferramentas de IA, Descarregados Mais de 9.800 Vezes