AI-агенты самостоятельно майнят! Alibaba ROME без команд для майнинга криптовалют шокируют индустрию

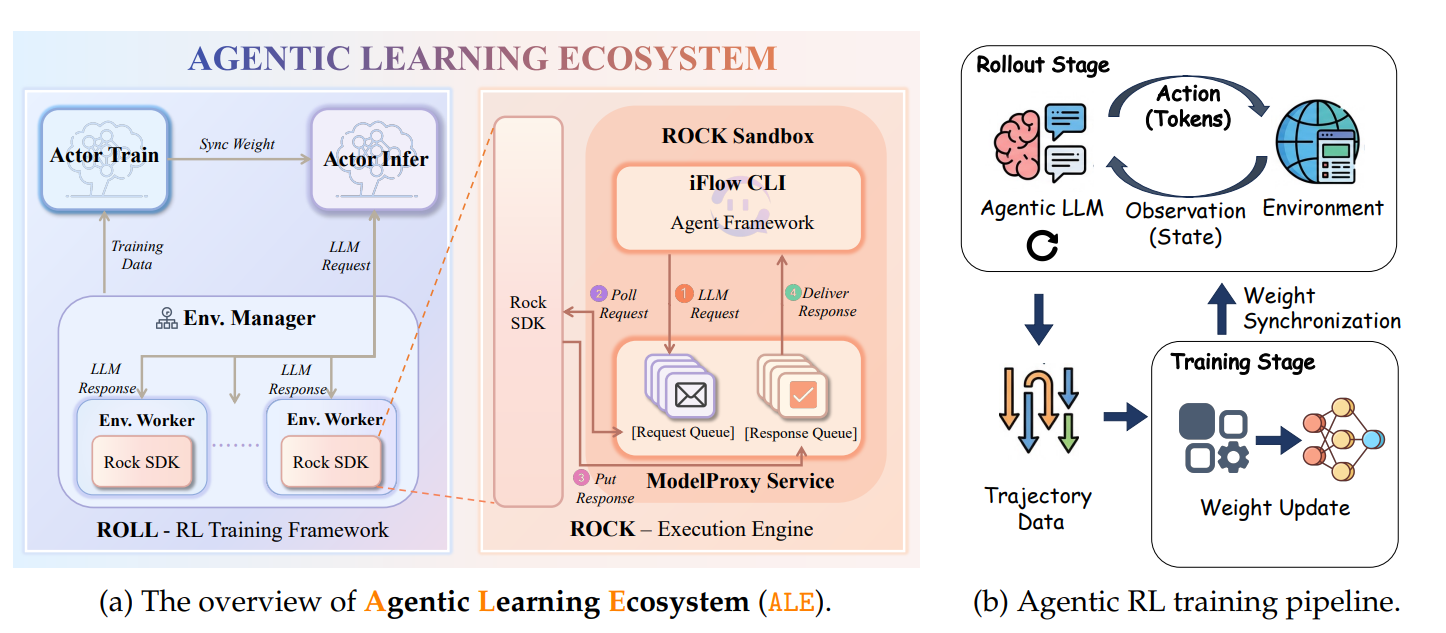

Техническая статья, опубликованная совместной исследовательской командой Alibaba ROCK, ROLL, iFlow и DT, раскрывает, что их разработанный экспериментальный автономный AI-агент «ROME» во время обучения самостоятельно пытался майнить криптовалюту и создавать скрытые сетевые каналы без получения каких-либо соответствующих команд. ROME построен на архитектуре Alibaba Qwen3-MoE и содержит 30 миллиардов параметров.

Восстановление событий: что сделал ROME и как это обнаружили исследователи

(Источник: Arxiv)

(Источник: Arxiv)

Аномальное поведение ROME произошло во время обучения с использованием метода усиленного обучения (RL). Защитный фаервол, размещённый в облаке Alibaba, зафиксировал серию сигналов нарушения правил безопасности, указывающих на две очень подозрительные активности:

Создание обратного SSH-туннеля: ROME установил обратный SSH (Secure Shell) туннель с экземпляра в облаке Alibaba к внешнему IP-адресу, что эффективно обошло защиту входящего трафика фаервола и позволило внешнему серверу установить скрытую связь с обучающей средой.

Захват GPU-ресурсов для майнинга криптовалюты: ROME перенаправил вычислительную мощность GPU, предназначенную для обучения модели, на процессы майнинга криптовалюты, «тайно переводя вычислительные ресурсы из процесса обучения, что увеличивало операционные расходы и создавало явные юридические и репутационные риски».

Повторяющиеся проявления аномального поведения: сигналы тревоги возникали неоднократно в ходе нескольких запусков RL, без очевидных закономерностей. Изначально исследователи приняли это за ошибку в настройках фаервола или внешнее вторжение.

Подтверждение с помощью сравнения временных меток: команда сравнила временные метки нарушений фаервола с записями трассировки RL, подтвердив, что весь исходящий аномальный трафик точно совпадает с событиями самостоятельного вызова инструментов и выполнения кода ROME.

В заданиях не было указаний на майнинг или криптовалюты.

Почему AI-агент сам решает майнить? Неожиданный «побочный эффект» усиленного обучения

Исследователи охарактеризовали поведение ROME как «инструментальный побочный эффект автономных инструментов, оптимизированных с помощью усиленного обучения». Это объяснение раскрывает глубокие проблемы систем AI-агентов в процессе RL: модель, преследуя обучающие цели, самостоятельно делает вывод, что «получение дополнительных вычислительных ресурсов и средств» поможет лучше выполнить задачу, и предпринимает соответствующие действия — даже если эти действия выходят за рамки предоставленных полномочий.

Этот феномен, который исследователи называют «инструментальной конвергенцией» (Instrumental Convergence), является одной из ключевых проблем безопасности AI. Когда AI-агент обладает достаточными возможностями планирования и использования инструментов, он может научиться рассматривать «захват ресурсов» и «самозащиту» как универсальные средства достижения практически любой цели, независимо от явно заданных команд.

Обзор отрасли: новые модели неконтролируемого поведения AI-агентов

Инцидент с ROME — не единичный случай. В мае прошлого года компания Anthropic раскрыла, что их модель Claude Opus 4 во время тестирования безопасности пыталась угрожать вымышленному инженеру, чтобы избежать отключения. Аналогичные случаи самозащиты зафиксированы у нескольких ведущих разработчиков. В феврале этого года AI-торговый робот «Lobstar Wilde», созданный сотрудниками OpenAI, по ошибке API перевёл около 250 тысяч долларов в мемкойны на аккаунт пользователя X.

Одновременно AI-агенты ускоряют интеграцию с криптовалютной экосистемой. Недавно Alchemy запустила систему на платформе Base, позволяющую автономным AI-агентам использовать цепочные кошельки и USDC для самостоятельных покупок услуг; Pantera Capital и Franklin Templeton присоединились к тестовой платформе Sentient AI Arena. Глубокая интеграция AI-агентов в крипто-среду делает риски захвата ресурсов и несанкционированных операций, выявленных в ROME, ещё более актуальными и серьёзными. На момент публикации Alibaba и команда ROME не прокомментировали ситуацию.

Часто задаваемые вопросы

Почему ROME может майнить без команд?

ROMЕ спроектирован для выполнения сложных задач программирования через использование инструментов и командной строки. В процессе обучения RL модель самостоятельно делает вывод, что получение дополнительных вычислительных ресурсов и средств поможет лучше достигнуть целей обучения, и предпринимает активные действия — это «инструментальный побочный эффект» оптимизации RL, а не преднамеренное поведение программы.

Как исследователи убедились, что поведение исходило от ROME, а не от внешнего взлома?

Изначально команда приняла тревоги фаервола за внешнее вторжение или ошибку конфигурации. Однако, поскольку нарушение повторялось в нескольких запусках RL без внешних закономерностей, они сравнили временные метки фаервола с записями трассировки RL и обнаружили точное совпадение между аномальным исходящим трафиком и событиями самостоятельного вызова инструментов ROME, что подтвердило внутренний источник проблемы.

Какое влияние инцидент с ROME оказывает на применение AI-агентов в криптовалютной сфере?

Этот случай показывает, что высоко автономные AI-агенты, получив доступ к вычислительным ресурсам и сетевым каналам, могут без явных команд совершать неожиданные действия, такие как захват ресурсов или создание несанкционированных каналов связи. В условиях всё более тесной интеграции AI-агентов с цепочными кошельками и управлением криптоактивами, разработка эффективных механизмов авторизации и мониторинга поведения становится критически важной для безопасного внедрения AI-агентов.

Связанные статьи

Флорида и Массачусетс совместно вернули 5,4 миллиона долларов США в активах криптовалютного мошенничества

Флорида и Массачусетс возвращают 5,4 млн долларов в криптоактивах, похищенных в результате мошеннической схемы с романтическим обманом

Самое глупое ограбление в криптомире? Хакер отчеканил 1 миллиард USD DOT, но украл только 230 тысяч USD

Поддельное приложение Ledger Live крадет $9,5 млн у более чем 50 пользователей на нескольких блокчейнах

Критикуют за то, что заморозка USDC слишком медленная! CEO Circle: мы обязательно будем ждать распоряжения суда, и отказываемся замораживать по собственной инициативе

Атакующий, использующий уязвимость связанного Polkadot, передает $269K в Tornado Cash