Filho de contratante do governo dos EUA rouba a si mesmo! Roubo de criptomoeda de 40 milhões de dólares exposto

John Daghita suspeito de roubar mais de 40 milhões de dólares em ativos criptográficos de endereços confiscados pelo governo, cujo pai é responsável pela CMDSS, uma contratada do governo. As investigações do ZachXBT mostram um envolvimento total superior a 90 milhões de dólares. A CMDSS excluiu contas sociais, Daghita ainda exibiu riqueza no Telegram antes de apagar vestígios. O caso revela riscos de acesso interno na gestão de ativos criptográficos governamentais.

Filho de contratada do governo usa cargo para roubar ativos confiscados

(Origem: ZachXBT)

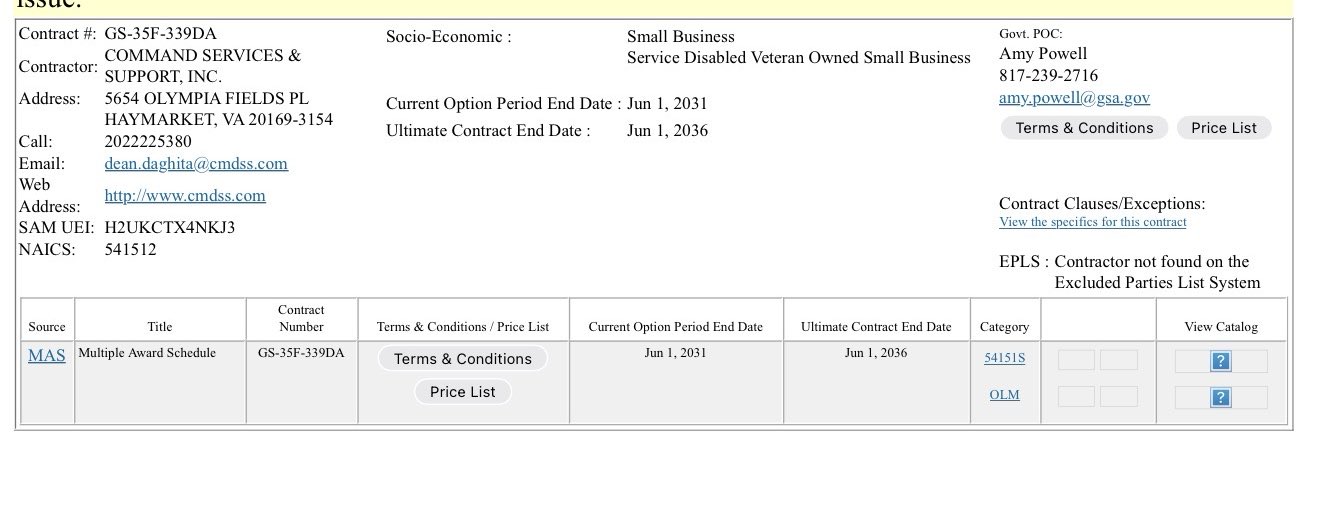

Um grande escândalo de roubo de criptomoedas veio à tona nos EUA, alegando que John Daghita usou a posição de seu pai, contratado do governo americano, para acessar endereços privados de criptomoedas, facilitando o roubo. O pai de Daghita é responsável pela CMDSS, uma empresa de TI localizada na Virgínia, que recebeu um contrato para 2024 para ajudar o USMS (Serviço de Marshals dos EUA) a gerenciar e dispor de ativos criptográficos apreendidos e confiscados.

Esse uso de relações familiares para obter acesso confidencial destaca os desafios únicos que o governo enfrenta ao lidar com ativos digitais. Ao contrário de bens físicos como imóveis, veículos ou obras de arte, que requerem armazenamento e transferência física, ativos criptográficos podem ser transferidos em minutos por qualquer pessoa com a chave privada. Essa característica aumenta significativamente o risco de roubo interno em comparação com ativos tradicionais.

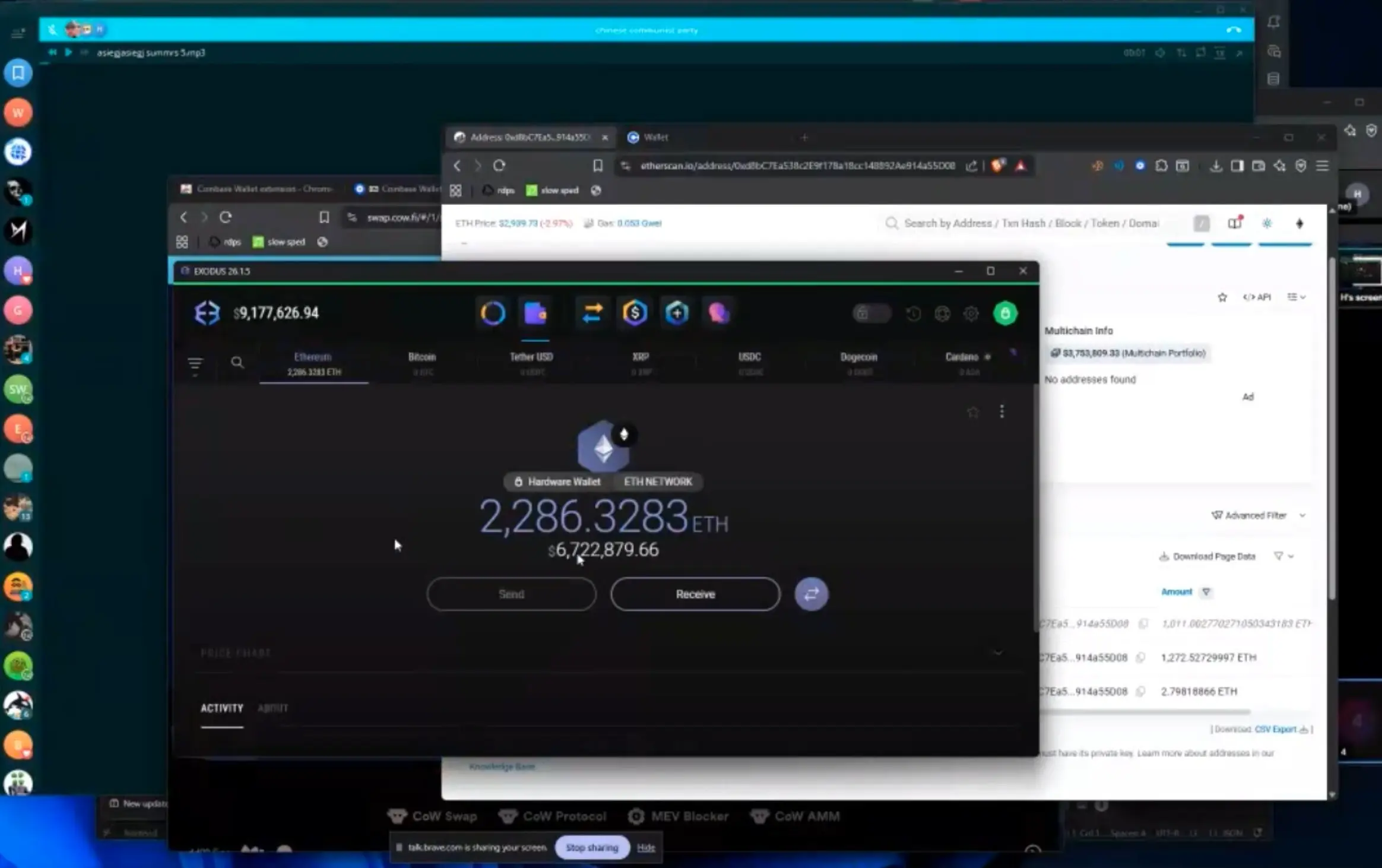

Embora os detalhes específicos do mecanismo ainda não sejam claros, investigações do blockchain conduzidas por ZachXBT rastrearam pelo menos 23 milhões de dólares relacionados a uma carteira. Essa carteira está diretamente ligada a casos de roubo total superior a 90 milhões de dólares, ocorridos entre 2024 e o final de 2025. Isso sugere que o roubo de criptomoedas pode ser apenas a ponta do iceberg, com valores envolvidos muito superiores aos inicialmente reportados de 40 milhões de dólares.

A CMDSS não é uma pequena empresa no setor de contratos de TI governamentais. Há anos, mantém contratos com o Departamento de Defesa e o Departamento de Justiça. Isso aumenta a preocupação: antes da exposição do escândalo, quantas informações ou ativos sensíveis Daghita pode ter acessado? Como a empresa, que lida com projetos sensíveis do governo, deveria passar por rigorosos verificações de antecedentes e autorizações de segurança. Mas o roubo de criptomoedas revela vulnerabilidades nesses procedimentos de segurança, mesmo dentro de um quadro governamental.

CMDSS apaga rastros em emergência, suspeito exibe riqueza no Telegram

(Origem: ZachXBT)

Diante do escândalo crescente, a CMDSS deletou suas contas no X (Twitter) e LinkedIn, além de limpar informações de funcionários e equipe do site. Essa estratégia de “autodestruição digital” é extremamente rara, geralmente adotada apenas em crises legais ou de reputação severas. Apagar todos os vestígios digitais pode impedir investigações públicas por um tempo, mas na era em que blockchain e arquivos na internet são permanentes, essa abordagem tem efeito limitado.

Mais chocante ainda, ZachXBT apontou que Daghita continua ativo no Telegram, exibindo ativos relacionados ao roubo e interagindo com endereços públicos ligados às investigações. Essa provocação pública é incomum em casos de roubo de criptomoedas, onde a maioria dos ladrões tenta cortar contatos digitais e esconder sua identidade. As ações de Daghita podem ter várias motivações: excesso de confiança, desconhecimento das técnicas de rastreamento blockchain ou a crença de que possui alguma proteção.

Segundo relatos, após a publicação, Daghita rapidamente removeu o nome de usuário NFT de seu Telegram e alterou seu nome de exibição, dificultando ainda mais o rastreamento dos fundos roubados. Contudo, essas ações corretivas têm pouco impacto para investigadores de blockchain, pois mensagens e registros de interação no Telegram podem ter sido capturados por screenshots, enquanto as transações na blockchain são imutáveis. Essas ações podem até servir como evidência de que ele “percebeu o crime”.

Linha do tempo do caso e ações-chave

2024: CMDSS obtém contrato de gestão de ativos criptográficos com o USMS

2024-2025: Diversos casos de roubo total superior a 90 milhões de dólares

Rastreamento ZachXBT: Pelo menos 23 milhões de dólares ligados a uma única carteira

Após o escândalo: CMDSS apaga todas as contas sociais e informações de funcionários

Reação de Daghita: Exibe riqueza no Telegram, apaga nome de usuário NFT e muda nome

Vulnerabilidades sistêmicas na gestão de ativos criptográficos do governo expostas

Este caso evidencia falhas graves na gestão de contratos e riscos internos. Revela riscos de acesso interno na custódia de criptomoedas pelo governo e seus contratados. Mesmo com controles rigorosos, relações pessoais e envolvimento de funcionários internos podem gerar riscos significativos. O incidente destaca vulnerabilidades recorrentes na estrutura de custódia de ativos digitais, mesmo dentro de um quadro governamental aprovado.

Investigações continuam a analisar aspectos técnicos e organizacionais do roubo. Autoridades revisam os procedimentos operacionais da CMDSS e até que ponto seus contratos com o governo podem ter facilitado o acesso a ativos de alto valor. Questões centrais incluem: a CMDSS possui controles de múltiplas assinaturas adequados? Como as chaves privadas são armazenadas? Quem tem permissão para acessá-las? Existem registros de auditoria de todos os acessos?

Especialistas pedem auditorias imediatas e maior transparência para avaliar o impacto total das perdas. O caso de Daghita é um dos mais notórios incidentes de vazamento de ativos de um contratante do governo dos EUA na gestão de criptomoedas. Pode levar o governo a reavaliar suas políticas de custódia, incluindo se deve terceirizar completamente a gestão ou estabelecer mecanismos mais rigorosos de múltiplas assinaturas e auditoria.

Para a indústria de criptomoedas, esse caso serve de lição: mesmo contratos de nível governamental não eliminam totalmente o risco interno. Múltiplas assinaturas, módulos de segurança de hardware, auditorias periódicas e princípios de menor privilégio são essenciais para proteger grandes ativos digitais. Qualquer sistema onde uma única pessoa ou entidade detenha controle total apresenta risco de abuso.