Grayscale: إن الحوسبة الكمّية أو حدوث اختراق مبكّر، يجعل الاستعداد للتشفير ما بعد الكم أمرًا ملحًا لا تحتمل التأجيل

أدلى زاك باندل، مدير أبحاث جريسكيـل، ببيان في 7 أبريل، مفاده أن التقدم في الحوسبة الكمّية قد يحدث على شكل «قفزات متقطعة» وليس كتطور خطي، وأن نافذة زمن الاختراقات التقنية تتسم بعدم يقين جوهري. ينبغي على الشبكات العامة بلوك تشين تسريع نشر التشفير المقاوم للكم (ما بعد الكم) بدلًا من انتظار ظهور تهديد واضح ثم التحرك. حاليًا، بدأت Solana وXRP Ledger بالفعل بنشر تجريبي تقنيات ما بعد الكم.

التحذير الجوهري من أبحاث Google الكمّية: خط النهاية بات قريبًا

(المصدر: Grayscale)

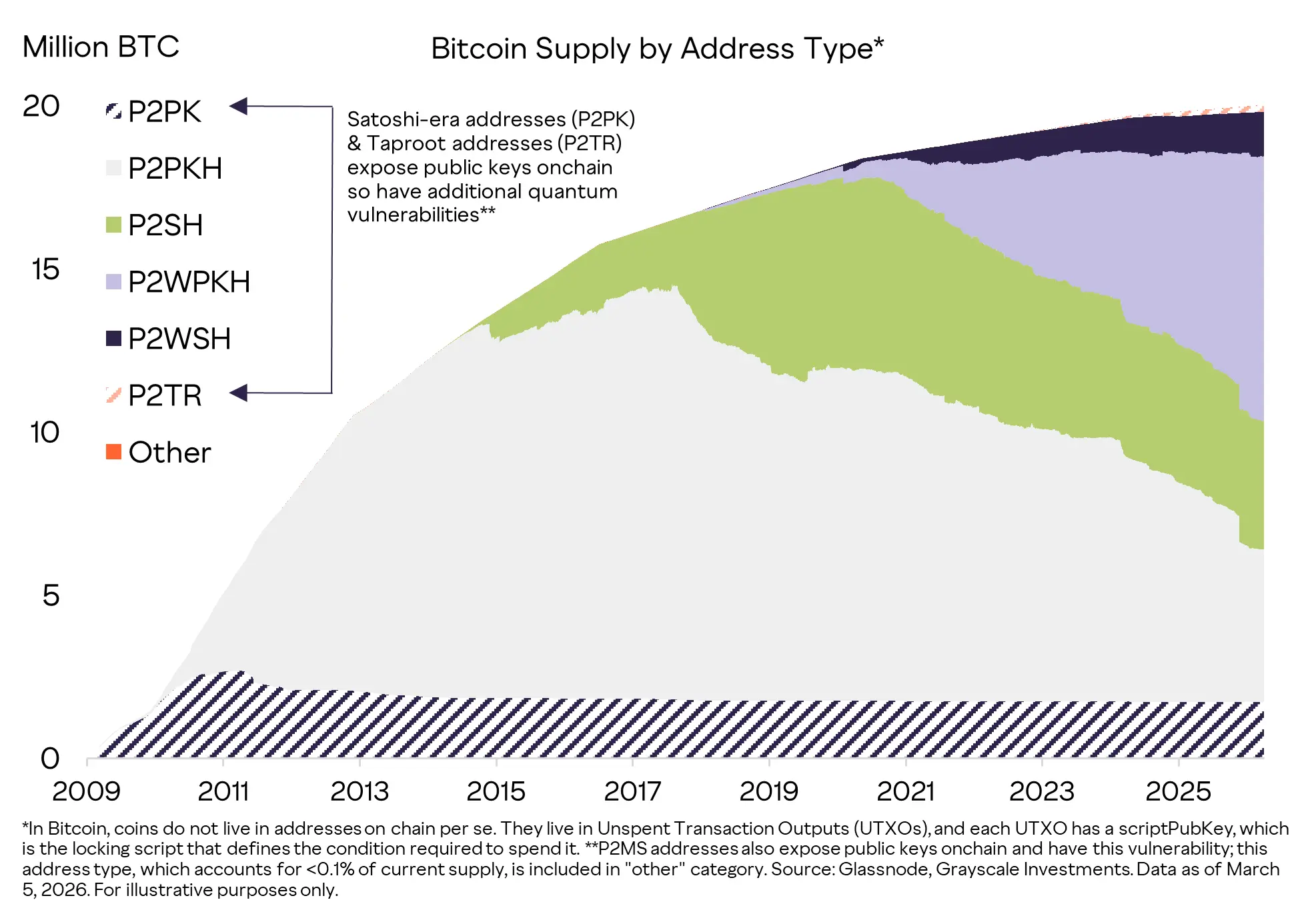

(المصدر: Grayscale)

تكشف الورقة البيضاء الخاصة بـ Google Quantum AI عن حساسية الوقت المرتبطة بموضوع التشفير المقاوم للكم. تشير الدراسة إلى أن مسار اختراق الحوسبة الكمّية ليس تطورًا خطيًا يمكن التنبؤ به، بل قد يظهر على شكل «قفزات متقطعة»، ما يعني وجود مخاطر منهجية عند الانتظار حتى تظهر إشارات واضحة قبل اتخاذ إجراء.

تقدم الورقة أيضًا مراجع محددة للمعالم: إذا وصلت أجهزة الحاسوب الكمّية إلى 1,200 إلى 1,450 من الكيوبتات المنطقية (Logical Qubits)، فسيشكل ذلك تهديدًا فعليًا للنظم التشفيرية الحالية—ومع ذلك، لم يتحقق هذا الهدف بعد، لكن وتيرة التقدم التقني تجاوزت بعض التوقعات.

في الوقت نفسه، تنقل ورقة Google إشارة إيجابية: إن التشفير المقاوم للكم (Post-Quantum Cryptography) هو «مجال تشفير ناضج»، وقد تم «اقتراح أدواته ومراجعتها وتنفيذها ونشرها»، وهو يُستخدم حاليًا لحماية حركة مرور الشبكات وبعض معاملات البلوك تشين، كما أن اتجاه الحلول التقنية أصبح نسبيًا واضحًا.

مخاطر مختلفة بين كل سلسلة: Solana وXRP Ledger في طليعة التجارب

نسّق بيان Grayscale الاختلافات المعمارية للبلوك تشين المختلفة من حيث مخاطر الكم، وأشار إلى أن درجة انكشاف تهديدات الكم ليست متطابقة. وقد بدأت Solana وXRP Ledger بالفعل بإجراء نشر تجريبي لتقنيات ما بعد الكم، لتصبحان من الرواد الأوائل في استكشاف كيفية تعامل الشبكات العامة مع عصر الكم.

عوامل معمارية رئيسية تؤثر في مستوى مخاطر الكم

نموذج دفتر الأستاذ: بالمقارنة مع نموذج الحساب (مثل Ethereum)، فإن نموذج UTXO (مثل Bitcoin) يكون أقل تعرضًا لمخاطر الكم

آلية الإجماع: إثبات العمل (PoW) يمتلك مقاومة كمّية نسبية أعلى من إثبات الحصة (PoS)

العقود الذكية: السلاسل التي تدعم عقودًا ذكية أصلية تواجه سطح هجوم أوسع

مرحلة الإعداد: توجد أدوات خصوصية معينة لها درجة تعرض محددة لمخاطر الكم

وقت إنتاج الكتل: كلما كان الفاصل الزمني بين الكتل أقصر، كانت نافذة الاستفادة من الهجمات الكمّية أضيق نسبيًا

الوضع الخاص للبيتكوين: مخاطر تقنية منخفضة، وتحديات إجماع اجتماعي مرتفعة

أشار Grayscale إلى أنه من زاوية هندسية بحتة، فإن مخاطر الكم الخاصة بالبيتكوين تعد منخفضة نسبيًا ضمن أهم الأصول المشفرة: إذ يتكامل نموذج UTXO مع آلية إجماع إثبات العمل (PoW)، ولا توجد عقود ذكية أصلية، كما أن عناوين من نوع معين تمتلك بطبيعتها قدرًا من مقاومة الكم، بشرط ألا تُعاد إعادة استخدامها.

ومع ذلك، يتمثل التحدي الأساسي أمام البيتكوين لا في الجانب التقني بل في جانب الحوكمة. يتعين على المجتمع التوصل إلى توافق بشأن كيفية التعامل مع البيتكوين في حال فقد مفاتيح خاصة أو تعذر الوصول إليها، وقد تشمل الخيارات تدميرها أو عدم اتخاذ إجراء أو تقييد سرعة معاملات العناوين الأكثر عرضة للهجوم. لطالما واجه مجتمع البيتكوين خلافات كبيرة بشأن تغيير البروتوكولات، وصعوبة الوصول إلى توافق واسع تفوق بكثير تعقيد مجرد التنفيذ التقني.

وأوضح Grayscale كذلك أنه على عكس المؤسسات التقليدية مثل البنوك والشركات التقنية والحكومات، لا تمتلك الشبكات العامة بلوك تشين مسؤولًا تنفيذيًا كبيرًا للتقنية (CTO) يمكنه دفع ترقية التشفير من أعلى إلى أسفل، وأن أعمال الاستعداد لما بعد الكم يجب أن تعتمد على حوكمة توافق المجتمع العالمي—وهو ما يشكل تحديًا فريدًا يواجه أنظمة لا مركزية، وسيصبح أيضًا ساحة اختبار للتحقق من متانة تقنيات اللا مركزية.

الأسئلة الشائعة

لماذا يشكل خوارزمية Shor تهديدًا للسلاسل بلوك تشين الحالية؟

تم تطوير خوارزمية Shor (Shor’s Algorithm) بواسطة عالم الرياضيات في معهد ماساتشوستس للتكنولوجيا Peter Shor في 1994، ويمكنها على جهاز كمّومي تفكيك الأعداد الكبيرة بسرعة، مما يؤدي إلى كسر جذري لمنظومة التشفير بالمفتاح العام التي تعتمد عليها بلوك تشين الحالية والإنترنت. لا يزال لا توجد أجهزة كمّومية قادرة على تشغيل خوارزمية Shor على نطاق واسع، لكن أبحاث Google تُظهر أن نافذة زمن الاختراق تتسم بعدم يقين.

هل تعني موقف Grayscale أن على المستثمرين اتخاذ إجراء فوري؟

صرح Grayscale بشكل واضح بأنه في الوقت الحالي لا تشكل أجهزة الحوسبة الكمّية تهديدًا أمنيًا فعليًا للبلوك تشين العامة، وأنه لا داعي للهلع الفوري لدى المستثمرين. تتمثل التوصية الأساسية في أن تقوم مجتمعات بلوك تشين بتسريع أعمال التحضير للتشفير المقاوم للكم، بدلًا من الانتظار حتى يتحقق التهديد ثم الاستجابة؛ ويساعد هذا أيضًا في إظهار تكيف متانة تقنيات لا مركزية على المدى الطويل.

ما مدى التقدم الفعلي لتجارب ما بعد الكم لدى Solana وXRP Ledger؟

وفقًا للمعلومات التي تستشهد بها الورقة البيضاء الصادرة عن Google، فقد أجرت Solana وXRP Ledger نشرًا تجريبيًا لتشفير ما بعد الكم بالفعل، إلا أن التفاصيل التقنية الدقيقة ومرحلة التقدم الكاملة لم يتم الإفصاح عنها بشكل كامل بعد. وقد تم استخدام أدوات التشفير المقاوم للكم لحماية حركة مرور الشبكة الحالية وبعض معاملات البلوك تشين، ولا تزال المعايير ذات الصلة قيد التطور المستمر.