Mettre fin au jeu à somme nulle : Rapport approfondi sur l'ingénierie de l'incitation Web3 et la dynamique comportementale de l'Odyssée

Auteur : Recherche Web3 de Go2Mars

Préface — Le « Singulier » de l’Odysée

Le mécanisme d’incitation Web3 est à un point de singularité où il revient de « l’illusion de trafic » à « l’essence de la valeur ». Au cours des dernières années, le modèle Odysée a connu une traversée du sommet à un goulot d’étranglement, révélant que la simple reproduction de modèles ne suffit plus à faire vibrer l’univers chain overloadé d’informations.

1.1 Changement de paradigme : pourquoi la plupart des projets d’Odysée ont-ils peu d’impact ?

Bien que le modèle Odysée ait créé plusieurs mythes de richesse, en 2026, les développeurs constatent que la simple imitation des leaders ne génère plus d’« effet viral ». La faiblesse des résultats provient essentiellement d’une rupture profonde entre la logique d’incitation et l’écosystème utilisateur.

- L’entropie d’incitation croissante engendre une homogénéisation délétère

Lorsque 90 % des projets exigent des utilisateurs qu’ils répètent « cross-chain, staking, partage » pour obtenir des « points » (Points) quasi identiques, le rendement marginal de l’attention utilisateur chute brutalement. Cette imitation entraîne une augmentation de l’entropie d’incitation — la rareté des récompenses est diluée par une multitude de projets homogènes. Par exemple, avec Linea « The Surge » et la vague de compétitions de points L2 qui s’ensuit, lorsque les utilisateurs découvrent qu’ils doivent déplacer leur liquidité entre dizaines de protocoles très similaires, pour des points inflationnistes qui se réduisent sans cesse, la fatigue esthétique se transforme en passivité (« lying flat »). L’effet d’incitation s’épuise dans une compétition sans fin.

- Une croissance « sorcière » sans mécanisme de jeu crée une fausse prospérité

Beaucoup de projets ont seulement appris à imiter l’apparence d’un « mur de tâches », en ignorant la contre-sorcière profonde, ce qui permet à des scripts automatisés (Farmers) de siphonner la majorité des incitations. L’expérience zkSync Era en est un exemple typique : malgré plus de 6 millions d’adresses actives, la majorité n’est qu’un mécanisme de farming. Cette « prospérité factice » a provoqué une crise de gouvernance communautaire lors du TGE, et surtout, 90 % des adresses ont rapidement disparu après l’airdrop, sans laisser de véritable empreinte écologique. Les coûts d’acquisition élevés n’ont pas été compensés par une réelle consolidation de l’écosystème.

- Le décalage entre logique produit et interaction incitative rend la participation mécanique

L’effet viral naît souvent d’une forte intégration entre la fonction principale du produit et le mécanisme d’incitation. Si la tâche Odysée devient une « main-d’œuvre chain » sans lien avec la valeur du produit (par exemple, demander aux utilisateurs de protocoles privacy de crier sur Twitter), ils ne développeront pas d’attachement à la marque. Comme dans les premiers projets DeFi qui forçaient des tâches sociales sur Galxe, ils ont rapidement attiré des « taskers » à faible valeur nette, tandis que les gros investisseurs, rebutés par cette interaction Web2 forcée, se sont détournés. Une fois la tâche terminée, le TVL (Total Value Locked) chute souvent de façon brutale en 24h, sans créer d’émotion ou de barrière à la concurrence.

1.2 Définir le double gain : l’économie unitaire du protocole (Unit Econom)

Pour briser le cercle vicieux de « faibles résultats », la logique du double gain doit passer de « acheter du trafic » à « construire un écosystème ». Il faut trouver un équilibre mathématique :

1.2.1 Le revenu marginal unitaire côté protocole

Les projets doivent réaliser que l’essence d’Odysée est une gestion précise du coût d’acquisition (CAC) :

UnitMargin = LTVuser − CACincentive

Ce n’est que lorsque la valeur à long terme générée par un utilisateur (LTV), via frais, fidélité ou contribution à la gouvernance, dépasse la récompense (Incentive), que l’Odysée devient une expansion durable du capital, et non une simple distribution de fonds.

1.2.2 La capture de l’utilité totale côté utilisateur

Les utilisateurs deviennent plus rationnels dans leur quête Odysée. Ils ne se contentent plus de points qui peuvent disparaître, mais calculent leur rendement global :

- Airdrop : parts de tokens immédiatement monétisables.

- Utilité : droits à long terme (réduction des frais à vie, parts de revenus RWA).

- Réputation : actifs de crédit chain. C’est la clé pour accéder aux « whitelist » des projets de haut niveau.

1.3 Hypothèse centrale : l’incitation n’est pas seulement un token, mais un ensemble de crédit, privilèges et droits aux revenus

Dans une conception d’incitation profonde, on rejette l’ancien paradigme selon lequel « ERC-20 est la seule force motrice ». Un Odysée à effet de rupture doit reposer sur trois dimensions de valeur :

- Crédit (Credit/Identity)

En liant l’identité via des tokens SBT ou un système d’identité chain, on pérennise la contribution utilisateur. Le crédit n’est pas qu’une médaille, c’est un amplificateur d’efficacité : un utilisateur de haute crédibilité peut débloquer des « prêts sans dépôt » ou des « bonus de tâche », donnant un avantage aux contributeurs réels face aux scripts.

- Privilèges (Privileges/Utility)

Intégrer des récompenses dans l’usage du produit. Par exemple, le gagnant Odysée peut obtenir une « médaille de veto » pour la gouvernance, ou un accès prioritaire à de nouveaux projets. Les privilèges transforment le « passant » en « détenteur à long terme ».

- Droits aux revenus (Revenue Rights/RWA)

Avec la régulation, les Odysée les plus attractifs en 2026 introduisent une logique de dividendes sous-jacents. Les récompenses ne sont plus de l’air inflationniste, mais ancrées dans de vrais revenus (intérêts RWA, partages de frais DEX). Cette injection de « rendement réel » (Real Yield) permet aux projets de sortir du lot et de réaliser une véritable rupture.

2. Spectre comportemental des utilisateurs : de « profiteur » à « citoyen chain »

Dans l’écosystème chain de demain, la définition traditionnelle de « l’utilisateur » s’efface. Avec l’abstraction chain (Chain Abstraction) et les agents IA (AI Agents), l’âme derrière l’adresse (ou l’algorithme) se diversifie fortement. Comprendre cette gamme est essentiel pour concevoir une incitation doublement gagnante.

2.1. Modèle de stratification utilisateur : portrait basé sur motivation et contribution

Nous classons les participants Odysée en trois niveaux représentés par des lettres grecques, non plus selon leur TVL, mais selon leur entropie comportementale et leur fidélité à l’écosystème.

2.1.1 Les couches de joueurs

Gamma — Arbitrageurs (Chasseurs de primes IA)

- Définition : chasseurs de primes IA ultra-efficients.

- Motivation : rationnelle à l’extrême. Leur seul référentiel est le « taux sans risque » et le « rendement certain ».

- Comportement : interactions scriptées, très faibles latences. Ils évoluent comme des oiseaux migrateurs dans des zones de faible coût gas, avec des trajectoires standardisées et homogènes.

Beta — Explorateurs (Joueurs hardcore)

- Définition : joueurs engagés en profondeur.

- Motivation : recherche de résonance. Ils valorisent l’expérience produit, l’identité communautaire et la participation à la gouvernance à long terme.

- Comportement : participation active aux tests, obtention de badges rares (SBT), feedback qualitatif, trajectoire d’interaction marquée par une forte subjectivité.

Alpha — Constructeurs (Pilier de l’écosystème)

- Définition : soutien de base et communauté d’intérêt.

- Motivation : souveraineté. Leur objectif est la gouvernance à long terme, la répartition des dividendes, la construction d’une barrière de sécurité.

- Comportement : verrouillage de fonds importants sur la durée, propositions de code, validation de nœuds. Comme indiqué, « ils ne produisent pas de bruit, mais de crédit ».

2.1.2 Caractéristiques comportementales et modèles quantitatifs

- Règle de survie Gamma : estimation froide des coûts

Pour Gamma, Odysée est un jeu de calcul précis. Leur seul souci est l’efficacité du capital par unité de temps.

- Effet de barrière Alpha : jeu de pouvoir

Les Alpha ne se préoccupent pas de retweets ou likes. Leur Odysée se manifeste par leur contribution souveraine. Ils sont le « gouvernail » du protocole, leur patrimoine et leur maintenance technique déterminent la capitalisation et la résilience.

2.1.3 Effondrement d’identité et « alchimie du consensus »

L’identité n’est pas figée, mais une spectre évolutif. Dans une Odysée bien conçue, l’identité utilisateur peut faire un « saut quantique » :

- De « arbitrageur » à « explorateur » : un Gamma initialement motivé par le farming peut, par une expérience produit intense ou une logique technique solide, être conquis. Lorsqu’il réalise que ses gains à long terme surpassent la vente immédiate, il subit une « contraction d’identité » — passant de « farmer » à « détention profonde ».

- Capacité de « capture du consensus » par le projet : cette transition est une « alchimie » du projet. Les mauvais projets n’attirent que des arbitrageurs, qui finissent par partir quand l’incitation s’épuise ; les bons projets ont une force centripète, transformant « chasseurs de primes » en « gardiens ».

Insight clé : la mécanique d’incitation n’est plus une simple répartition, mais un processus de filtrage et de transformation. Elle doit valoriser Gamma, tout en utilisant l’effet de levier pour faire évoluer l’utilisateur de simple profitant à partenaire de valeur.

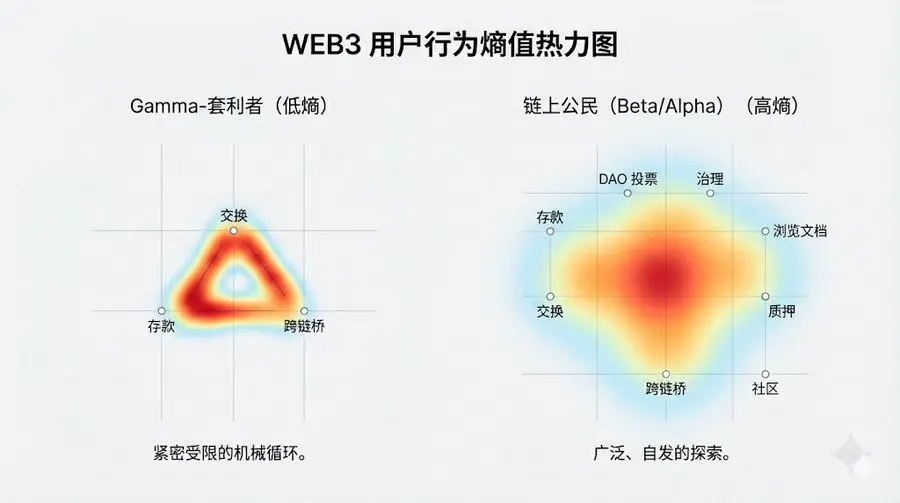

2.2 Analyse de la carte thermique comportementale : trajectoire non linéaire des tâches Layer 2

Avant 2024, la trajectoire Odysée était linéaire (suivi : Twitter → cross-chain → swap). À l’avenir, la conception « centrée sur l’intention » rend la carte comportementale plus complexe, en réseau.

2.2.1 De « tâche » à « intention » : bifurcation de trajectoire

Les données de Arbitrum, Optimism, Base montrent :

- Non-dépendance de la trajectoire : un même Odysée peut être complété par « emprunt → staking → mint » ou « agrégateur multi-chaînes → pool automatique ».

- Ancrage cross-chain : comportements ne se limitent pas à une seule chaîne. Après 10 minutes d’interaction Layer 2, la carte thermique montre que l’utilisateur déclenche rapidement des scripts d’autorevenue sur des chaînes IA associées.

2.2.2 Distribution inégale de l’entropie comportementale

Les données montrent que les utilisateurs de haute qualité (Beta et Alpha) ont une carte thermique plus complexe, avec une entropie comportementale plus élevée.

- Carte thermique des arbitrageurs Gamma : très mécanique, concentrée sur un minimum de boucle, trajectoires courtes et répétitives.

- Carte des citoyens chain : dispersée, avec une longue traîne. En plus de compléter la tâche Odysée, ils explorent pages secondaires, documents chain, interactions avec d’autres dApps.

Insight : les projets Odysée à succès ont une carte thermique qui n’est pas une ligne droite, mais un champ gravitationnel. Elle attire l’utilisateur à rester dans l’écosystème pour des interactions « hors plan » après la tâche initiale.

Les utilisateurs ne se voient plus comme de simples « adresses wallet ». Dans l’Odysée 3.0, la fin de la gamme comportementale est le « citoyen chain » : une identité qui dépasse la simple récompense, incarnant une appartenance dans une civilisation multi-chaînes.

3. Conception mécanistique : modèles mathématiques et équilibre de jeu pour un « double gain »

Historiquement, les premiers Odysée ont été critiqués pour leur « cercle de Ponzi » : projets utilisant l’inflation future pour alimenter une prospérité factice. La clé pour sortir de ce piège est la « compatibilité incitative » (Incentive Compatibility). Il faut un modèle mathématique précis garantissant que la trajectoire de maximisation des intérêts individuels coïncide avec celle du développement durable de l’écosystème.

3.1 L’équation d’incitation (IC Constraint) : reconfiguration du coût et du bénéfice dans le jeu

Les airdrops classiques sont vulnérables aux attaques Sybil à coût marginal quasi nul. Pour protéger la contribution réelle, le design Odysée de demain introduit une contrainte IC basée sur la théorie des jeux.

Modèle de jeu clé

Soit R© le gain total pour un utilisateur honnête, C© le coût (gas, slippage, immobilisation). Soit E[R(s)] le gain espéré d’un attaquant via script, C(s) son coût d’attaque (serveurs, pools IP, détection). La stabilité Nash pour un double gain doit satisfaire :

R© − C© ≥ E[R(s)] − C(s)

Ce qui garantit que l’utilisateur honnête ne sera pas désincité, et que l’attaquant ne pourra pas profiter plus qu’il ne dépense.

Évolution et intervention

- Augmenter fortement C(s) (résistance à l’attaque) : détection comportementale par IA, analyse de distribution spatio-temporelle, entropie de liens financiers, détection d’IA. Pour les comptes suspects, appliquer une « pénalité gas » dynamique, rendant la rentabilité des scripts nulle.

- Optimiser R© (bénéfice) : passer d’un token purement gouvernance à un « package hybride » : flux de revenus (dividendes, Real Yield), privilèges (réduction de frais, intérêts sur RWA), levier de gouvernance (poids accru pour la participation longue). La récompense devient un vrai revenu, pas une inflation.

3.2 Mécanisme d’ajustement dynamique de difficulté (DDA)

Les Odysée ne sont plus des listes statiques. S’inspirant du Bitcoin, un DDA avancé ajuste la difficulté en temps réel.

Fonctionnement :

Lorsque l’activité explose, le système détecte une surcharge. La capture de points est alors automatiquement ralentie :

- Seuils de fonds : pour obtenir le même point, il faut plus de fonds ou de verrouillage.

- Complexité accrue : passer de « swap simple » à « stratégie multi-protocol » (ex : emprunt, staking, couverture).

Double bénéfice :

- Pour le protocole : DDA agit comme un soupape de sécurité, évitant la surchauffe et la défaillance.

- Pour les alpha-citoyens : il filtre les acteurs peu qualifiés, protégeant la stabilité et la valeur pour les contributeurs sérieux.

3.3 Modèle de preuve de valeur (PoV)

Dans l’Odysée 3.0, le simple nombre d’adresses devient un indicateur de vanité. La priorité est donnée à la « densité de contribution » (Contribution Density).

Formule de contribution

D = ∑(liquidité × durée) + γ × activité de gouvernance / récompenses totales

- Liquidité : la « rétention » des fonds dans l’écosystème, pas leur entrée et sortie rapides.

- γ : facteur de contribution communautaire, valorisant la participation à la gouvernance, la rédaction de docs, la diffusion.

- Récompenses totales : pour équilibrer l’inflation, valoriser la contribution réelle.

Double impact :

Les projets obtiennent une cartographie réelle des contributeurs, pas une simple liste d’adresses. Les utilisateurs, grâce à γ, voient leur « effort » (au-delà du capital) récompensé. La mécanique favorise une synergie entre efficacité du capital et créativité humaine, transformant l’Odysée d’un « jeu numérique » en une co-création de valeur authentique.

4. Pilier technologique : protocole ZK basé sur la perception comportementale

L’Odysée de demain ne sera plus une simple « tâche wall » front-end, mais un protocole sous-jacent capable d’automatiser la capture, l’analyse et la transformation des comportements. Via ZK et abstraction chain, il crée une boucle fermée de perception et d’incitation.

4.1 Moteur de perception comportementale : de « badge passif » à « suivi comportemental global »

Ce protocole agit comme un crawler et indexeur de données chain. Il ne dépend plus de soumissions manuelles, mais enregistre automatiquement les interactions profondes dans les DApps.

- Modélisation comportementale : collecte en temps réel la profondeur de liquidité, la fréquence de transactions, la participation à la gouvernance, voire la durée de présence via des preuves ZK.

- Analyse dynamique : modélise ces comportements en plusieurs dimensions, distinguant « HODL », « fournisseurs de liquidité haute fréquence » ou « acteurs de gouvernance ». Cette analyse basée sur la vraie interaction transforme l’Odysée d’un simple « tâche mécanique » en « badge comportemental ».

4.2 ZK-Proof pour la confidentialité et la sélection

Après collecte, le protocole utilise ZK-Proof (Zero Knowledge) pour valider sans révéler les détails sensibles :

- Crédential ZK : prouve la crédibilité (ex : « haut net worth » ou « vétéran DeFi ») sans exposer le portefeuille.

- Filtrage anti-fraude : en vérifiant par ZK-STARKs que l’utilisateur a eu des interactions uniques sur 180 jours, on génère une « preuve d’humain réel ». Cela limite la fraude automatisée et garantit que l’incitation va vers des acteurs authentiques.

4.3 Incitation par intention et abstraction chain

Ce protocole ne se contente pas d’enregistrer, il facilite l’interaction par moteur d’intention (Intent Engine) :

- Interaction automatique : l’utilisateur exprime une intention (« je veux participer à cette incitation »), le protocole orchestre la migration cross-chain, l’équilibrage gas, et l’appel de contrat.

- Conversion instantanée : cette « interaction invisible » augmente la conversion, et le projet capte la véritable intention profonde, renforçant la valeur du mécanisme Odysée.

5. Évolution future — de « campagne marketing » à « protocole d’incitation permanent »

Les Odysée de demain seront intégrés comme modules de croissance (Native Incentive Layer), permanents dans le code du protocole.

5.1 Incitation intégrée (GaaS : Growth-as-a-Service)

Plus besoin d’un « site » dédié : la récompense devient une logique dynamique dans le contrat. Si l’utilisateur apporte de la valeur (réduction slippage, liquidité durable), le contrat distribue automatiquement la récompense. L’Odysée devient un mode de fonctionnement automatique.

5.2 Incentives interopérables (Cross-protocol Credit Lego)

Les points Odysée seront transférables entre protocoles. Par ZK, une performance dans A pourra se convertir en niveau initial dans B.

- Forme ultime : un « score de contribution chain » universel, traversant tous les écosystèmes, remplaçant les points fragmentés. Cette interopérabilité favorisera une transition d’un Web3 « fragmenté » à une « civilisation de contribution globale ».

6. Guide pratique (Playbook exécutif)

L’Odysée n’est plus une distribution de fonds à durée limitée, mais une ingénierie d’écosystème et de capitalisation précise. La clé est d’équilibrer « explosion de trafic » et « résilience du système ». Voici 10 règles d’or et un cadre opérationnel.

6.1 Changement de KPI : de « vanité » à « hardcore »

Ne vous laissez plus berner par le nombre de followers ou d’adresses. Avec l’intention, ces métriques sont facilement falsifiables.

- Indicateur A : Taux de rétention TVL (liquidité collée)

RetentionRatio = TVLT+90 / TVLPeak

Si < 20 %, problème de conception.

- Indicateur B : Score net de contribution

TotalFees / Coût d’incitation

- Indicateur C : Entropie de gouvernance

Mesure la participation réelle dans Snapshot ou propositions, pas le simple vote.

6.2 Conception modulaire de tâches : un « funnel » en trois étapes

Les Odysée à succès utilisent souvent une architecture en trois niveaux, pour transformer le trafic en citoyens actifs.

Niveau de base (L1) — Découverte

- Cible : nouveaux utilisateurs / Web3 généraliste

- Tâches clés : interactions simples (swap, partage)

- Incitations : badges SBT, airdrops futurs

- Rétention : très accessible, création d’une première empreinte numérique.

Niveau de croissance (L2) — Moteur de liquidité

- Cible : traders actifs / LP

- Tâches clés : fournir liquidité, gérer positions, cross-chain staking

- Incitations : tokens natifs, réduction de frais

- Rétention : rendement élevé, coût d’opportunité pour inciter à rester.

Niveau de gouvernance (L3) — Pilier

- Cible : contributeurs clés / développeurs / gouverneurs

- Tâches clés : documentation, propositions, validation de nœuds

- Incitations : poids de gouvernance, dividendes RWA, whitelist

- Rétention : droits de citoyen, engagement à long terme.

6.3 Checklist d’exécution (avant lancement)

- Vérification de la boucle de valeur : les récompenses incluent-elles des revenus du protocole (Real Yield) ?

- Anti-fraude : intégration de ZK-ID ou Passport (World ID, Gitcoin Passport) ?

- Fidélité du capital : tâches nécessitent-elles un verrouillage > 14 jours ?

- Redondance technique : contrat résistant à 100x la charge normale ?

- Valeur émotionnelle : narration sociale, pas simple « transfert numérique » ?

Conclusion — De « jeu de compétition » à « co-création de valeur »

L’Odysée est une révolution dans l’efficacité de filtrage. En intégrant l’équation d’incitation et l’analyse d’entropie comportementale, on ne se contente pas de se défendre contre les attaques Sybil, mais on construit une métrique précise de valeur. La confiance sur la chaîne n’est plus une illusion, mais une « crédibilité » accumulée par des interactions à haute entropie, long terme.

Ce nouveau paradigme fait que le projet et l’utilisateur ne sont plus adversaires, mais partenaires. Grâce à DDA et PoV, la simple interaction financière devient une contribution quantifiable. La conséquence essentielle : la crédibilité chain (On-chain Credit). Elle n’est pas une donnée vide, mais le résidu de contributions authentiques, de verrouillages longs, de gouvernance active.

Dans cette nouvelle ère, l’incitation ne se limite plus à distribuer des tokens, mais forge une crédibilité numérique. Chaque effort réel est gravé dans le code, chaque « crédibilité » devient un passeport dans la civilisation multi-chaînes.

L’Odysée ne se termine pas par un airdrop, mais par la naissance d’un contrat social entre protocole et citoyen. En dissipant la bulle de trafic par la mathématique et la technique, la crédibilité solide devient la pierre angulaire d’un Web3 « de valeur » et non plus « spéculatif ».