Resolv Labs Vertrags-Upgrade, erzwungenes Verbrennen von 36,73 Millionen Token des Hackers USR

Das Krypto-Protokoll Resolv Labs hat am 6. April per Smart-Contract-Upgrade die im Angreifer-Adressbestand gehaltenen 36,73 Millionen USR-Stablecoins zwangsvernichtet; dies ist der aktuellste Fortschritt der Maßnahmen nach dem Münzfehler-Angriff vom 22. März. Der Angreifer nutzte den abgeleiteten privaten Schlüssel des geleakten AWS-Schlüsseldienstes für das Offline-Schlüsselverwaltungs-Backend, um mit einer anfänglichen Sicherheitsleistung von weniger als 200k US-Dollar 80 Millionen nicht besicherte USR zu prägen.

Angriffsrekonstruktion: Wie der geleakte AWS-Schlüssel systematische Verluste auslöste

Laut Analysen von Chainalysis liegt der zentrale Einstiegspunkt dieses Angriffs in einem geleakten AWS-KMS- (Key Management Service) privaten Schlüssel, der sich in der Off-Chain-Autorisierungsinfrastruktur von Resolv befindet. Der Angreifer nutzte diesen Schlüssel, um die Mint-Autorisierungsmechanismen zu umgehen und führte auf der Kette zwei wichtige Präge-Transaktionen durch: 50 Millionen USR und 30 Millionen USR, mit einer anfänglichen Sicherheitsleistung von nur 100k bis 200k US-Dollar in USDC.

Pfad der Umwandlung der Angriffsmittel

Prägen: 80 Millionen nicht besicherte USR mit einer Sicherheitsleistung von weniger als 200k US-Dollar prägen

Umwandlung: USR in wstUSR verpacken (verpackte, staked Version), schrittweise in andere Stablecoins umtauschen

Auskassieren: Schließlich in etwa 11.409 ETH umwandeln, mit einem Wert von ungefähr 24,48 Millionen US-Dollar

Preiswirkung: Große Mengen nicht besicherter Token strömten in DeFi-Liquiditätspools; USR fiel zeitweise auf 0,14 US-Dollar

Chainalysis weist darauf hin, dass der grundlegende Mangel dieses Angriffs darin besteht, dass das Resolv-Mint-System keine On-Chain-Mint-Obergrenze und keine On-Chain-Verifizierungsmechanismen hat, und vollständig auf Off-Chain-Signaturen für die Autorisierung setzt. Sobald der private Schlüssel geleakt wird, entsteht ein systematisches Exposure.

Reaktionsmaßnahmen von Resolv Labs: Vertrags-Upgrade und Bestätigung der Verlustgrenzen

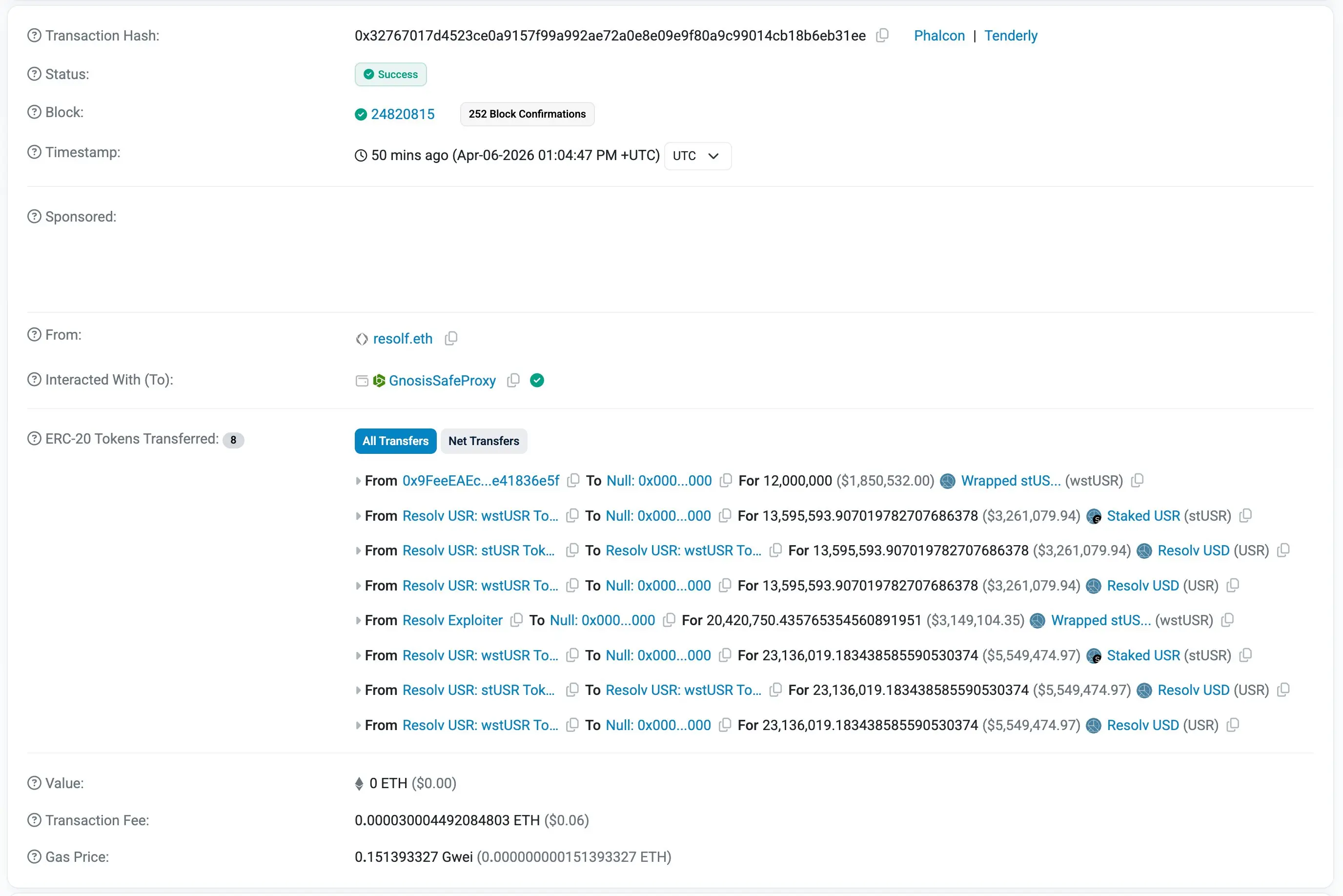

(Quelle: Etherscan)

(Quelle: Etherscan)

Der On-Chain-Analyst Yu Jin überwachte, dass Resolv Labs am 6. April per Vertrags-Upgrade 36,73 Millionen USR zwangsvernichtete, die sich in den Adressen des Angreifers befanden. In Kombination mit den zuvor ergriffenen Maßnahmen entfernte das Resolv-Team durch mehrere Vertrags-Updates insgesamt etwa 46 Millionen USR aus den Angreiferadressen.

Allerdings lässt sich ein Teil der bereits vom Angreifer in Form von ETH extrahierten Mittel nicht zurückholen. Das Protokoll bestätigte schließlich einen tatsächlichen wirtschaftlichen Verlust von etwa 34 Millionen US-Dollar. Resolv Labs betont, dass, obwohl der Fehler dazu führte, dass 80 Millionen USR übermäßig geprägt wurden, der „Sicherungs-Pool“ des Protokolls „unbeschadet“ geblieben sei.

Der Vorfall zeigt zudem die Doppelbödigkeit eines Mechanismus zur Kontrolle privilegierter Verträge: Dieselbe Upgrade-Berechtigung kann sowohl vom Angreifer genutzt werden, um eine Krise auszulösen, als auch von der Protokollseite, um im Notfall einen Schadensstopp einzuleiten. Diese Eigenschaft stellt für DeFi-Protokolle, die auf formale Dezentralisierung abzielen, ein langfristiges Governance-Risiko dar.

DeFi-Sicherheitswarnung: Off-Chain-Infrastruktur ist die nächste große Angriffsfläche

Obwohl Resolv 18 Sicherheitsscans bestanden hat, führten Schutzlücken in der Off-Chain-AWS-Infrastruktur weiterhin zu skalierten Verlusten und verdeutlichten strukturelle blinde Flecken im aktuellen Bereich der DeFi-Sicherheitsaudits.

Sicherheitsforschende weisen darauf hin, dass bei einer Bereitstellung von Sofort-On-Chain-Überwachungstools wie Hexagate ein abnormer Prägevorgangsanteil frühzeitig automatisch markiert und die Ausführung des Vertrags hätte gestoppt werden können, wodurch das Ausmaß der Verluste deutlich reduziert worden wäre. Die Kernaussage aus diesem Ereignis lautet: Das Sicherheitsframework von DeFi-Protokollen muss Mechanismen zur Rotation von Backend-Schlüsseln, Zugriffskontrollen der Cloud-Infrastruktur sowie Mechanismen zum automatischen Schmelzen/Abschalten abnormer Transaktionen in das Schutzsystem aufnehmen, und zwar mit derselben Priorität wie bei Smart-Contract-Audits.

Häufige Fragen

Wie hat Resolv Labs die von Hackern gehaltenen USR zwangsvernichtet?

Resolv Labs führt über einen Mechanismus für Vertrags-Upgrade zwangsweise Token-Vernichtungsaktionen auf den Adressen der Angreifer aus. Diese Aktion beruht auf den Rechten eines privilegierten Verwalters des Protokolls und kann ohne Zustimmung des Angreifers on-chain ausgeführt werden, als zentralisierte Notfallmaßnahme.

Wie hoch ist der tatsächliche Verlustbetrag des Resolv-Fehlers?

Der Angreifer hat etwa 34 Millionen USR in 11.409 ETH (ca. 24,48 Millionen US-Dollar) umgetauscht und transferiert; ein Teil davon ist nicht zurückholbar. Der bestätigte tatsächliche Nettoverlust beläuft sich auf etwa 34 Millionen US-Dollar. Die von Resolv Labs vernichteten 36,73 Millionen USR sind die verbleibenden Bestände des Angreifers, die noch nicht ausbezahlt wurden.

Welche Auswirkungen hatte der Angriff auf die USR-Bindungsmechanik?

Nach dem Angriff fiel USR zeitweise auf 0,14 US-Dollar; nachdem es im Bereich von 0,23 bis 0,27 US-Dollar geschwankt war, erholte es sich schrittweise. Resolv Labs erklärte, dass der Sicherungspool zwar intakt sei, das Ereignis jedoch bereits einen strukturellen Schlag gegen die Marktvertrauenswürdigkeit der USR-Bindung verursacht habe und das Protokoll dazu veranlasst habe, den Betrieb vorübergehend zu stoppen und einen Wiederherstellungsplan einzuführen.