#Web3SecurityGuide

🌐 SEGURANÇA WEB3

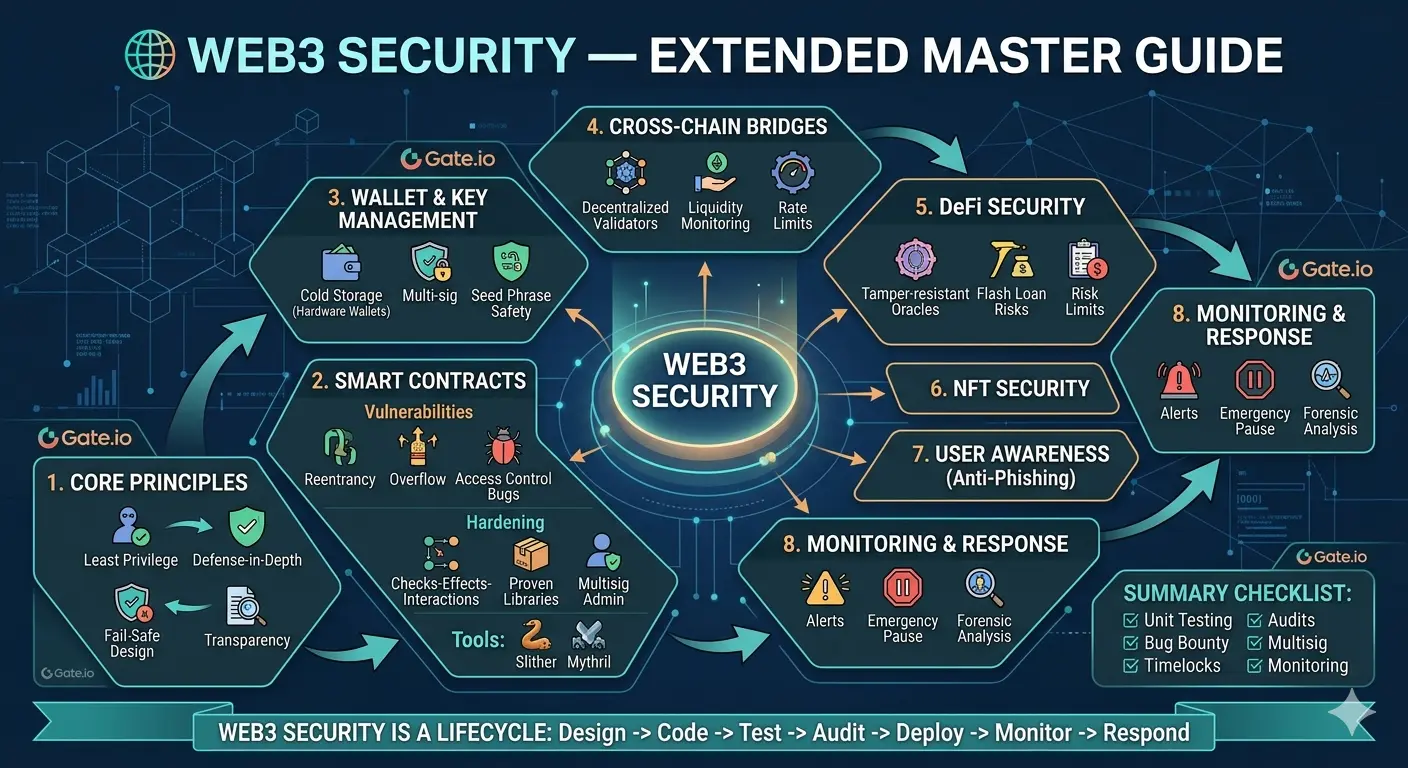

⚠️ 1. O que a Segurança Web3 Realmente Significa

A segurança Web3 não é apenas programar contratos inteligentes de forma segura; é uma abordagem holística para proteger:

Ativos digitais (cryptomoedas, tokens, NFTs)

Aplicações descentralizadas (dApps)

Oráculos e feeds

Nós e infraestrutura blockchain

Carteiras e chaves dos utilizadores

Pontes entre cadeias

Por que é complicado:

Descentralização: Nenhuma autoridade única pode reverter erros. Se um hacker esvaziar um contrato, não há banco para reverter transações.

Transparência: Código e transações são públicos. Hackers podem estudar contratos inteligentes antes de explorar vulnerabilidades.

Dinheiro Imutável: Os fundos dos utilizadores estão ativos na cadeia. Uma linha de código incorreta pode custar milhões.

Exemplo da Gate.io:

Quando a Gate.io lista um novo token, a segurança do seu contrato inteligente é fundamental. Vulnerabilidades como reentrância podem permitir que hackers esvaziem pools de liquidez em redes suportadas, colocando indiretamente os utilizadores da Gate.io em risco.

🔐 2. Princípios Fundamentais da Segurança Web3

2.1 Privilégio Mínimo

Conceda apenas o acesso absolutamente necessário. Por exemplo, funções separadas: gestor de liquidez, gestor de atualizações, pausa de emergência — para que uma chave comprometida não possa roubar tudo.

2.2 Defesa em Profundidade

Use múltiplas camadas de segurança:

Auditorias de contratos inteligentes

Carteiras multisig

Monitorização em tempo real

Limites de taxa em funções

Interruptores de circuito (pausando contratos em ataque)

Razão: Se uma camada falhar, as outras detectam o ataque. A segurança nunca é uma única linha de defesa.

2.3 Design à Prova de Falhas

Contratos devem falhar de forma controlada. Use declarações require para evitar perdas acidentais. Inclua funções de pausa ou emergência.

2.4 Transparência

Contratos de código aberto permitem inspeção pela comunidade. Auditorias públicas reduzem riscos e aumentam a confiança.

2.5 Imutável mas Atualizável

Contratos são imutáveis, mas podem usar padrões de proxy seguros:

Atualizações controladas pela governança

Timelocks para evitar mudanças maliciosas instantâneas

🧪 3. Segurança de Contratos Inteligentes

Contratos inteligentes são alvos principais porque controlam fundos.

🔍 Vulnerabilidades Comuns

Ataques de Reentrância: Chamadas repetidas de funções antes de atualizações de estado.

Overflow/Underflow de Inteiro: Valores que ultrapassam limites aritméticos; resolvido com bibliotecas SafeMath.

Bugs de Controle de Acesso: Ausência de onlyOwner ou funções mal configuradas podem permitir cunhagem ou acesso não autorizado a fundos.

Chamadas Externas Não Verificadas: Enviar tokens sem verificação pode falhar silenciosamente.

Front-Running / MEV: Hackers exploram transações pendentes para reordenar por lucro.

Exploração de delegatecall: Execução arriscada no contexto de outro contrato.

Manipulação de timestamp: Usar block.timestamp para lógica crítica é inseguro.

🛠 Fortalecimento de Contratos

Siga o padrão checks-effects-interactions

Use bibliotecas comprovadas (OpenZeppelin)

Evite loops que possam falhar em grandes conjuntos de dados

Use controle de acesso baseado em funções e multisig para administradores

📊 Testes & Auditorias

Testes unitários: Hardhat, Truffle, Foundry

Testes fuzzing: Entradas aleatórias para casos extremos

Análise Estática: Ferramentas como Slither, Mythril, Manticore

Revisão manual e múltiplas auditorias são obrigatórias

Referência da Gate.io: A Gate.io revisa contratos inteligentes, auditorias e relatórios de segurança antes de listar tokens para proteger os utilizadores.

🔑 4. Segurança de Carteiras & Chaves Privadas

Chaves privadas são o ativo mais valioso.

Melhores práticas:

Carteiras de hardware para fundos grandes (Ledger, Trezor)

Armazenamento frio para holdings de longo prazo

Multisig para fundos de DAO ou projetos

Nunca partilhe frases-semente

Carteiras quentes apenas para pequenas quantidades durante interações DeFi

Exemplo da Gate.io: Carteiras quentes conectadas a dApps devem conter apenas pequenas quantidades; os fundos principais permanecem em armazenamento frio seguro.

🌉 5. Segurança de Pontes & Cross-Chain

Pontes são de alto risco devido à confiança nos validadores.

Riscos: manipulação de preços, ataques de flash-loan, falsificação de assinaturas

Abordagem Segura:

Redes de validadores descentralizadas

Slashing para atores maliciosos

Monitorização contínua de liquidez

Limites de taxa e timelocks

Exemplo da Gate.io: A Gate.io suporta retiradas entre cadeias apenas após revisão de segurança da ponte, garantindo a proteção dos fundos dos utilizadores.

📈 6. Segurança DeFi

Alvos do DeFi incluem pools de liquidez, flash loans e estratégias automatizadas de rendimento.

Riscos: manipulação de oráculos, alavancagem excessiva, bugs no protocolo

Mitigação:

Oráculos descentralizados

Limites de risco de empréstimos/empréstimos

Proteção contra liquidação

🖼 7. Segurança de NFTs

NFTs são vulneráveis:

Coleções falsas

Marketplaces fraudulentos

Minting não autorizado

Mitigação:

Aprovar apenas marketplaces confiáveis

Validar endereços de contratos e metadados

Monitorizar aprovações de assinatura

🫂 8. Consciencialização do Utilizador

Os humanos são o elo mais fraco:

Links de phishing

Giveaways falsos

Imitadores

Prevenção:

Educação & validação de domínios

Filtros de spam & extensões de navegador seguras

Exemplo da Gate.io: Os utilizadores são regularmente alertados sobre phishing e aplicações falsas para evitar compromissos.

🧾 9. Monitorização Contínua & Resposta a Incidentes

Monitorizar contratos para atividades incomuns

Alertas para transações anormais

Plano de emergência: Pausar contratos, análise forense, comunicação transparente

Exemplo da Gate.io: A equipa de segurança monitora carteiras e contratos em tempo real para atividades suspeitas.

🏁 10. Lista de Verificação Resumida

Antes do lançamento:

✅ Testes unitários & fuzzing

✅ Múltiplas auditorias

✅ Programa de recompensas por bugs

✅ Multisig + timelock para funções de administração

✅ Implantação na testnet

Após o lançamento:

✅ Monitorização em tempo real

✅ Sistema de alertas

✅ Verificações de oráculos

✅ Plano de resposta a incidentes

✅ Educação contínua

🔑 Conclusão

A segurança Web3 é um ciclo de vida, não um esforço pontual:

Design → Código → Teste → Auditoria → Implantação → Monitorização → Educação → Resposta

A segurança deve ser parte integrante; não pode ser aplicada posteriormente

A transparência constrói confiança

Uma abordagem holística protege o protocolo, os utilizadores e o ecossistema

Exemplo da Gate.io: Todos os processos mencionados priorizam a segurança dos utilizadores da Gate.io, garantindo que contratos inteligentes, pontes, carteiras e interações DeFi sejam auditados e monitorizados de forma segura.

🌐 SEGURANÇA WEB3

⚠️ 1. O que a Segurança Web3 Realmente Significa

A segurança Web3 não é apenas programar contratos inteligentes de forma segura; é uma abordagem holística para proteger:

Ativos digitais (cryptomoedas, tokens, NFTs)

Aplicações descentralizadas (dApps)

Oráculos e feeds

Nós e infraestrutura blockchain

Carteiras e chaves dos utilizadores

Pontes entre cadeias

Por que é complicado:

Descentralização: Nenhuma autoridade única pode reverter erros. Se um hacker esvaziar um contrato, não há banco para reverter transações.

Transparência: Código e transações são públicos. Hackers podem estudar contratos inteligentes antes de explorar vulnerabilidades.

Dinheiro Imutável: Os fundos dos utilizadores estão ativos na cadeia. Uma linha de código incorreta pode custar milhões.

Exemplo da Gate.io:

Quando a Gate.io lista um novo token, a segurança do seu contrato inteligente é fundamental. Vulnerabilidades como reentrância podem permitir que hackers esvaziem pools de liquidez em redes suportadas, colocando indiretamente os utilizadores da Gate.io em risco.

🔐 2. Princípios Fundamentais da Segurança Web3

2.1 Privilégio Mínimo

Conceda apenas o acesso absolutamente necessário. Por exemplo, funções separadas: gestor de liquidez, gestor de atualizações, pausa de emergência — para que uma chave comprometida não possa roubar tudo.

2.2 Defesa em Profundidade

Use múltiplas camadas de segurança:

Auditorias de contratos inteligentes

Carteiras multisig

Monitorização em tempo real

Limites de taxa em funções

Interruptores de circuito (pausando contratos em ataque)

Razão: Se uma camada falhar, as outras detectam o ataque. A segurança nunca é uma única linha de defesa.

2.3 Design à Prova de Falhas

Contratos devem falhar de forma controlada. Use declarações require para evitar perdas acidentais. Inclua funções de pausa ou emergência.

2.4 Transparência

Contratos de código aberto permitem inspeção pela comunidade. Auditorias públicas reduzem riscos e aumentam a confiança.

2.5 Imutável mas Atualizável

Contratos são imutáveis, mas podem usar padrões de proxy seguros:

Atualizações controladas pela governança

Timelocks para evitar mudanças maliciosas instantâneas

🧪 3. Segurança de Contratos Inteligentes

Contratos inteligentes são alvos principais porque controlam fundos.

🔍 Vulnerabilidades Comuns

Ataques de Reentrância: Chamadas repetidas de funções antes de atualizações de estado.

Overflow/Underflow de Inteiro: Valores que ultrapassam limites aritméticos; resolvido com bibliotecas SafeMath.

Bugs de Controle de Acesso: Ausência de onlyOwner ou funções mal configuradas podem permitir cunhagem ou acesso não autorizado a fundos.

Chamadas Externas Não Verificadas: Enviar tokens sem verificação pode falhar silenciosamente.

Front-Running / MEV: Hackers exploram transações pendentes para reordenar por lucro.

Exploração de delegatecall: Execução arriscada no contexto de outro contrato.

Manipulação de timestamp: Usar block.timestamp para lógica crítica é inseguro.

🛠 Fortalecimento de Contratos

Siga o padrão checks-effects-interactions

Use bibliotecas comprovadas (OpenZeppelin)

Evite loops que possam falhar em grandes conjuntos de dados

Use controle de acesso baseado em funções e multisig para administradores

📊 Testes & Auditorias

Testes unitários: Hardhat, Truffle, Foundry

Testes fuzzing: Entradas aleatórias para casos extremos

Análise Estática: Ferramentas como Slither, Mythril, Manticore

Revisão manual e múltiplas auditorias são obrigatórias

Referência da Gate.io: A Gate.io revisa contratos inteligentes, auditorias e relatórios de segurança antes de listar tokens para proteger os utilizadores.

🔑 4. Segurança de Carteiras & Chaves Privadas

Chaves privadas são o ativo mais valioso.

Melhores práticas:

Carteiras de hardware para fundos grandes (Ledger, Trezor)

Armazenamento frio para holdings de longo prazo

Multisig para fundos de DAO ou projetos

Nunca partilhe frases-semente

Carteiras quentes apenas para pequenas quantidades durante interações DeFi

Exemplo da Gate.io: Carteiras quentes conectadas a dApps devem conter apenas pequenas quantidades; os fundos principais permanecem em armazenamento frio seguro.

🌉 5. Segurança de Pontes & Cross-Chain

Pontes são de alto risco devido à confiança nos validadores.

Riscos: manipulação de preços, ataques de flash-loan, falsificação de assinaturas

Abordagem Segura:

Redes de validadores descentralizadas

Slashing para atores maliciosos

Monitorização contínua de liquidez

Limites de taxa e timelocks

Exemplo da Gate.io: A Gate.io suporta retiradas entre cadeias apenas após revisão de segurança da ponte, garantindo a proteção dos fundos dos utilizadores.

📈 6. Segurança DeFi

Alvos do DeFi incluem pools de liquidez, flash loans e estratégias automatizadas de rendimento.

Riscos: manipulação de oráculos, alavancagem excessiva, bugs no protocolo

Mitigação:

Oráculos descentralizados

Limites de risco de empréstimos/empréstimos

Proteção contra liquidação

🖼 7. Segurança de NFTs

NFTs são vulneráveis:

Coleções falsas

Marketplaces fraudulentos

Minting não autorizado

Mitigação:

Aprovar apenas marketplaces confiáveis

Validar endereços de contratos e metadados

Monitorizar aprovações de assinatura

🫂 8. Consciencialização do Utilizador

Os humanos são o elo mais fraco:

Links de phishing

Giveaways falsos

Imitadores

Prevenção:

Educação & validação de domínios

Filtros de spam & extensões de navegador seguras

Exemplo da Gate.io: Os utilizadores são regularmente alertados sobre phishing e aplicações falsas para evitar compromissos.

🧾 9. Monitorização Contínua & Resposta a Incidentes

Monitorizar contratos para atividades incomuns

Alertas para transações anormais

Plano de emergência: Pausar contratos, análise forense, comunicação transparente

Exemplo da Gate.io: A equipa de segurança monitora carteiras e contratos em tempo real para atividades suspeitas.

🏁 10. Lista de Verificação Resumida

Antes do lançamento:

✅ Testes unitários & fuzzing

✅ Múltiplas auditorias

✅ Programa de recompensas por bugs

✅ Multisig + timelock para funções de administração

✅ Implantação na testnet

Após o lançamento:

✅ Monitorização em tempo real

✅ Sistema de alertas

✅ Verificações de oráculos

✅ Plano de resposta a incidentes

✅ Educação contínua

🔑 Conclusão

A segurança Web3 é um ciclo de vida, não um esforço pontual:

Design → Código → Teste → Auditoria → Implantação → Monitorização → Educação → Resposta

A segurança deve ser parte integrante; não pode ser aplicada posteriormente

A transparência constrói confiança

Uma abordagem holística protege o protocolo, os utilizadores e o ecossistema

Exemplo da Gate.io: Todos os processos mencionados priorizam a segurança dos utilizadores da Gate.io, garantindo que contratos inteligentes, pontes, carteiras e interações DeFi sejam auditados e monitorizados de forma segura.