# ロシアで新たなプランクトロイの木馬、欧州委員会からのデータ流出、その他のサイバーセキュリティ関連の出来事私たちは、1週間のサイバーセキュリティの世界で最も重要なニュースを集めました。* 監視し、暗号アドレスをすり替え、そして嘲笑した:ロシアでプランクトロイの木馬が発見される。* 暗号通貨を盗むためのソフトのサーバーアドレスがSpotifyとChess.comで発見された。* ハッカーに対し、暗号取引所Uraniumからの$53 млнの窃盗で起訴された。* 専門家が、AppleとAndroid向けの更新されたスティーラーのシードフレーズを発見。## 監視し、暗号アドレスをすり替え、そして嘲笑した:ロシアでプランクトロイの木馬が発見される「カスペルスキー研究所」の専門家は、ロシア国内で新しいトロイの木馬の拡散を目的としたアクティブなキャンペーンを特定しました。CrystalXは、TelegramとYouTubeのSNS広告を通じたCaaSモデルで推進されています。このソフトは、スパイとスティーラーを同時に行う仕組みで、次の操作が可能です:* ブラウザの認証情報、ならびにSteam、Discord、Telegramのアカウントを盗むこと。* 目立たない形で、クリップボード内の暗号ウォレットのアドレスをすり替えること。* 画面やWebカメラから音声と動画を密かに録画すること。このマルウェアの特徴は、リアルタイムでユーザーを嘲笑する点です。これを実現するため、パネルには対応するコマンドを備えた個別のセクション「Rofl」が含まれています:* 指定されたURLアドレスから画像をダウンロードし、それをデスクトップの背景として設定すること。* 画面の向きを90°、180°、または270°に変更すること。* shutdown.exeユーティリティによってOSを終了すること。* 左クリックの機能を右クリックに、そしてその逆に置き換えること。* モニターをオフにし、入力をブロックすること。* 短い間隔でカーソルを揺らすこと。* デスクトップ上のすべてのファイルアイコンを隠すこと、タスクバー、タスクマネージャー、cmd.exeを無効化すること。さらに攻撃者は、被害者にメッセージを送信でき、その後システム内で双方向のやり取り用のダイアログウィンドウが開きます。出所:「カスペルスキー研究所」。カド・ドゥロフへのコメントで、Kaspersky GReATのシニア専門家レオニード・ベズヴェルシェンコが指摘したように、このウイルスは作成者によって活発に開発され、支援されています。攻撃の地理的範囲が拡大するにつれて、被害者数の増加が見込まれます。専門家は、アプリケーションは公式ストアからのみダウンロードすること、信頼できるアンチウイルスをインストールすること、またWindowsで拡張子の表示を有効にし、.EXE、.VBS、.SCRのような危険な形式のファイルを誤って実行しないようにすることを推奨しています。## 暗号通貨を盗むためのソフトのサーバーアドレスがSpotifyとChess.comで発見されたSolar 4RAYSの研究者は、ハッカーがスティーラーMaskGramの管理サーバーのアドレスを、SpotifyとChess.comのプロフィール内に隠していることに注目しましたMaskGramは、アカウントと暗号通貨の窃盗を狙っており、追加モジュールを読み込む機能も備えています。マルウェアは、システムの情報、プロセスの一覧、インストール済みアプリを収集し、スクリーンショットを取得します。さらに、Chromiumブラウザ、暗号ウォレット、メールクライアント、メッセンジャー、VPNアプリから情報を抽出します。攻撃者はソーシャルエンジニアリングによってソフトを拡散します。たとえば、Netflix Hunter Combo Tool、Steam Combo Extractor、Deezer Checkerといった漏えいデータベースのログインとパスワードを大量に検証するために、海賊版化された有料プログラムになりすますのです。専門家によれば、このソフトは「タイニー・デッドドロップ・リゾルバ(Dead Drop Resolver、DDR)」と呼ばれる技術を使用しており、管理サーバーの情報を公開サービスのページに保存し、素早く入れ替えることができます。感染したマシンは、不審なIPではなくSpotifyまたはChess.comへアクセスし、通常のユーザーアクティビティとして表示されます。Chess.comユーザープロフィールのabout欄。出所:Solar 4RAYS。各プラットフォームにはそれぞれ異なるマーカーのセットが使われます。たとえばChess.comの場合、ユーザープロフィールのabout欄です。抽出された文字列はデコードされ、サーバーのドメインに変換されます。3月、Aikidoの専門家は、ブロックチェーンSolana上の暗号トランザクションで、スティーラーGlassWormが「タイニ」技術を使用していることを確認しました。## ハッカーに対し、暗号取引所Uraniumからの$53 млнの窃盗で起訴された米国検察当局は、ジョナサン・スパレットに対し、暗号取引所Uranium Financeからの5,300万ドル超の窃盗とマネーロンダリングの罪で起訴しました。2021年4月、スパレット(別名Cthulhonとしても知られる)は、BNB Chainをベースとする分散型取引所(DEX)Uraniumをハッキングしました。その結果、資金不足が生じ、同社は閉鎖を余儀なくされました。2025年2月、家宅捜索の過程で捜査当局は、容疑者の自宅から価値ある品々を押収し、さらに約$31 млн相当の暗号資産へのアクセスを復旧させました。捜査当局によると、スパレットはDEXとミキサーTornado Cashを通じて盗まれた資産をマネーロンダリングしていました。得た資金はコレクターズアイテムに費やしていました:* Magic: The Gatheringの「Black Lotus」カード—約$500 000;* Magic: The GatheringのAlpha Editionの未開封ブースター18個—約$1,5 млн;* ポケモンの第1版フルベースセット—約$750 000;* ユリウス・カエサルの暗殺を記念して鋳造された古代ローマのコイン—$601 000超。スパレットには、コンピュータ詐欺の罪で最大10年の懲役が、またマネーロンダリングで有罪となった場合は最大20年の懲役が科される可能性があります。## 専門家が、AppleとAndroid向けの更新されたスティーラーのシードフレーズを発見「カスペルスキー研究所」の研究者は、Apple App StoreとGoogle Play Storeで暗号通貨を盗むための新しいバージョンのマルウェアSparkCatを発見しました。これはThe Hacker Newsが報じています。このスティーラーは、企業向けメッセンジャーや食事配達サービスのような無害なアプリに偽装します。バックグラウンドで、被害者の写真ギャラリーをスキャンし、暗号ウォレットのシードフレーズを探します。専門家は、App Storeの感染した2つのアプリと、Google Playの1つのアプリを分析しました。これらは主にアジアの暗号通貨ユーザーを対象としています:* iOS版。暗号ウォレットのニーモニックフレーズを英語でスキャンします。このアプローチにより、iOS版は世界規模では潜在的により危険になり得ます。なぜなら、地域にかかわらずユーザーに影響を与える可能性があるからです;* Android版。更新版では、従来版と比べてコードの難読化レベルが複数追加されています。このソフトは、解析を回避するためにコードの仮想化とクロスプラットフォームのプログラミング言語を使用します。さらに、日本語、韓国語、中国語のキーワードを探します。これは、アジア地域への焦点を裏付けています。専門家は、この作戦に中国語またはロシア語話者のオペレーターが関与している可能性があると考えています。最新データによれば、脅威は活発に発展しており、それを背後で支える人物たちは高度な技術スキルを持っています。## 欧州委員会がShinyHuntersのサイバー攻撃による流出を確認欧州委員会(EC)は、Europa.euのWebプラットフォームに対するサイバー攻撃の後にデータ流出があった事実を確認しました。この責任は、身代金要求グループShinyHuntersが引き受けたとしています。欧州委員会は、このインシデントはポータルの運用を妨げず、封じ込めに成功したと述べました。委員会は詳細を提供していないものの、攻撃者はBleepingComputerに対し、複数のデータベースを含む350GB超の情報を盗むことができたと伝えています。彼らはAWSアカウントの侵入方法は明かしていませんが、欧州委員会の一部職員のアカウントへのアクセスを示すスクリーンショットを提示しました。このグループはまた、ダークネット上の漏えいに関する自サイトの投稿でも、90GB超のファイルが盗まれたと主張しています:* メールサーバーのダンプ;* データベース;* 機密文書や契約書;* その他の機微な資料。出所:BleepingComputer さらにForkLogでも:* SolanaプロジェクトDrift Protocolが$280 млнを失った。* CertiKがOpenClaw経由で暗号通貨を盗むリスクを警告。## 週末に読むべきものは?研究チームのデータ、企業のレポート、そして現在の状況を調べたうえで、ForkLogは「脳—コンピュータ」インターフェース技術がどのように発展しているかを理解しました。

ロシアでの新しいいたずらトロイの木馬、欧州委員会からのデータ漏洩、その他のサイバーセキュリティイベント - ForkLog:暗号通貨、AI、シンギュラリティ、未来

私たちは、1週間のサイバーセキュリティの世界で最も重要なニュースを集めました。

監視し、暗号アドレスをすり替え、そして嘲笑した:ロシアでプランクトロイの木馬が発見される

「カスペルスキー研究所」の専門家は、ロシア国内で新しいトロイの木馬の拡散を目的としたアクティブなキャンペーンを特定しました。CrystalXは、TelegramとYouTubeのSNS広告を通じたCaaSモデルで推進されています。

このソフトは、スパイとスティーラーを同時に行う仕組みで、次の操作が可能です:

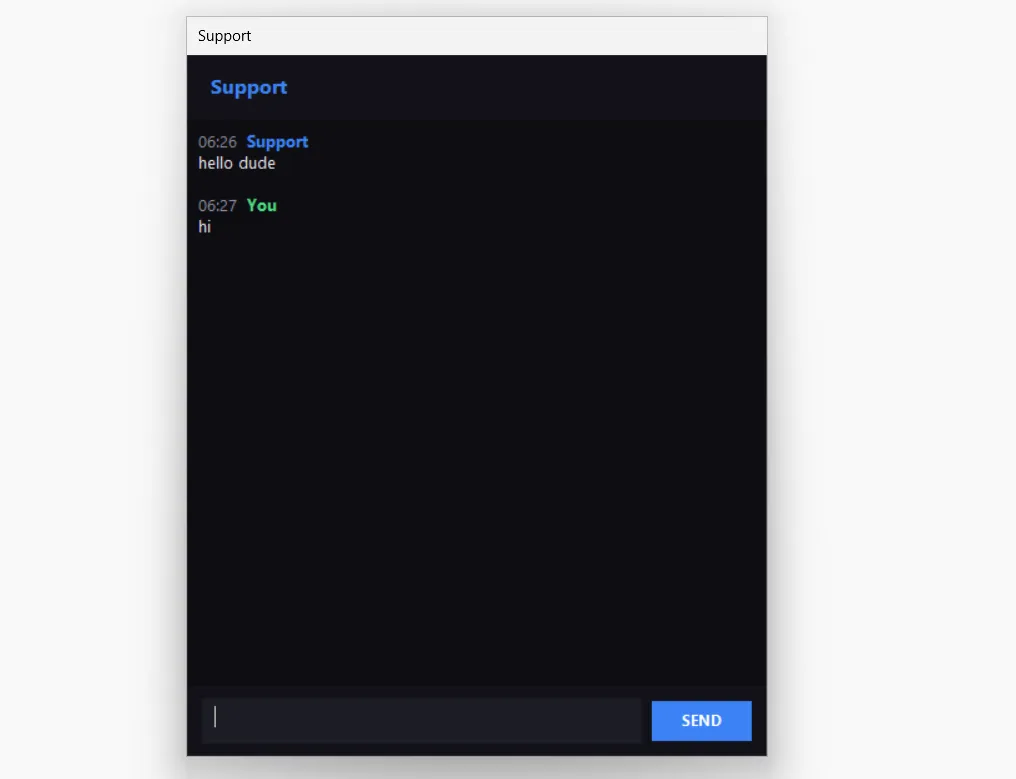

このマルウェアの特徴は、リアルタイムでユーザーを嘲笑する点です。これを実現するため、パネルには対応するコマンドを備えた個別のセクション「Rofl」が含まれています:

さらに攻撃者は、被害者にメッセージを送信でき、その後システム内で双方向のやり取り用のダイアログウィンドウが開きます。

専門家は、アプリケーションは公式ストアからのみダウンロードすること、信頼できるアンチウイルスをインストールすること、またWindowsで拡張子の表示を有効にし、.EXE、.VBS、.SCRのような危険な形式のファイルを誤って実行しないようにすることを推奨しています。

暗号通貨を盗むためのソフトのサーバーアドレスがSpotifyとChess.comで発見された

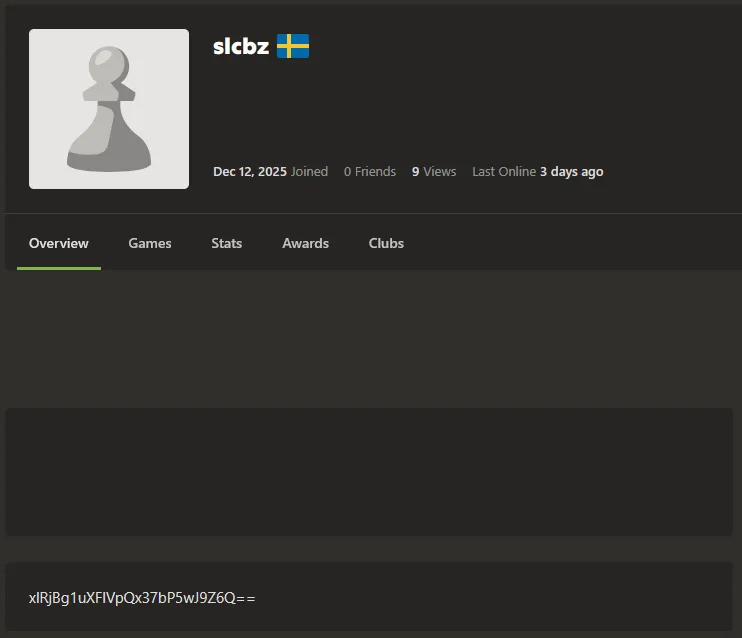

Solar 4RAYSの研究者は、ハッカーがスティーラーMaskGramの管理サーバーのアドレスを、SpotifyとChess.comのプロフィール内に隠していることに注目しました

MaskGramは、アカウントと暗号通貨の窃盗を狙っており、追加モジュールを読み込む機能も備えています。

マルウェアは、システムの情報、プロセスの一覧、インストール済みアプリを収集し、スクリーンショットを取得します。さらに、Chromiumブラウザ、暗号ウォレット、メールクライアント、メッセンジャー、VPNアプリから情報を抽出します。

攻撃者はソーシャルエンジニアリングによってソフトを拡散します。たとえば、Netflix Hunter Combo Tool、Steam Combo Extractor、Deezer Checkerといった漏えいデータベースのログインとパスワードを大量に検証するために、海賊版化された有料プログラムになりすますのです。

専門家によれば、このソフトは「タイニー・デッドドロップ・リゾルバ(Dead Drop Resolver、DDR)」と呼ばれる技術を使用しており、管理サーバーの情報を公開サービスのページに保存し、素早く入れ替えることができます。

感染したマシンは、不審なIPではなくSpotifyまたはChess.comへアクセスし、通常のユーザーアクティビティとして表示されます。

3月、Aikidoの専門家は、ブロックチェーンSolana上の暗号トランザクションで、スティーラーGlassWormが「タイニ」技術を使用していることを確認しました。

ハッカーに対し、暗号取引所Uraniumからの$53 млнの窃盗で起訴された

米国検察当局は、ジョナサン・スパレットに対し、暗号取引所Uranium Financeからの5,300万ドル超の窃盗とマネーロンダリングの罪で起訴しました。

2021年4月、スパレット(別名Cthulhonとしても知られる)は、BNB Chainをベースとする分散型取引所(DEX)Uraniumをハッキングしました。その結果、資金不足が生じ、同社は閉鎖を余儀なくされました。

2025年2月、家宅捜索の過程で捜査当局は、容疑者の自宅から価値ある品々を押収し、さらに約$31 млн相当の暗号資産へのアクセスを復旧させました。

捜査当局によると、スパレットはDEXとミキサーTornado Cashを通じて盗まれた資産をマネーロンダリングしていました。得た資金はコレクターズアイテムに費やしていました:

スパレットには、コンピュータ詐欺の罪で最大10年の懲役が、またマネーロンダリングで有罪となった場合は最大20年の懲役が科される可能性があります。

専門家が、AppleとAndroid向けの更新されたスティーラーのシードフレーズを発見

「カスペルスキー研究所」の研究者は、Apple App StoreとGoogle Play Storeで暗号通貨を盗むための新しいバージョンのマルウェアSparkCatを発見しました。これはThe Hacker Newsが報じています。

このスティーラーは、企業向けメッセンジャーや食事配達サービスのような無害なアプリに偽装します。バックグラウンドで、被害者の写真ギャラリーをスキャンし、暗号ウォレットのシードフレーズを探します。

専門家は、App Storeの感染した2つのアプリと、Google Playの1つのアプリを分析しました。これらは主にアジアの暗号通貨ユーザーを対象としています:

専門家は、この作戦に中国語またはロシア語話者のオペレーターが関与している可能性があると考えています。最新データによれば、脅威は活発に発展しており、それを背後で支える人物たちは高度な技術スキルを持っています。

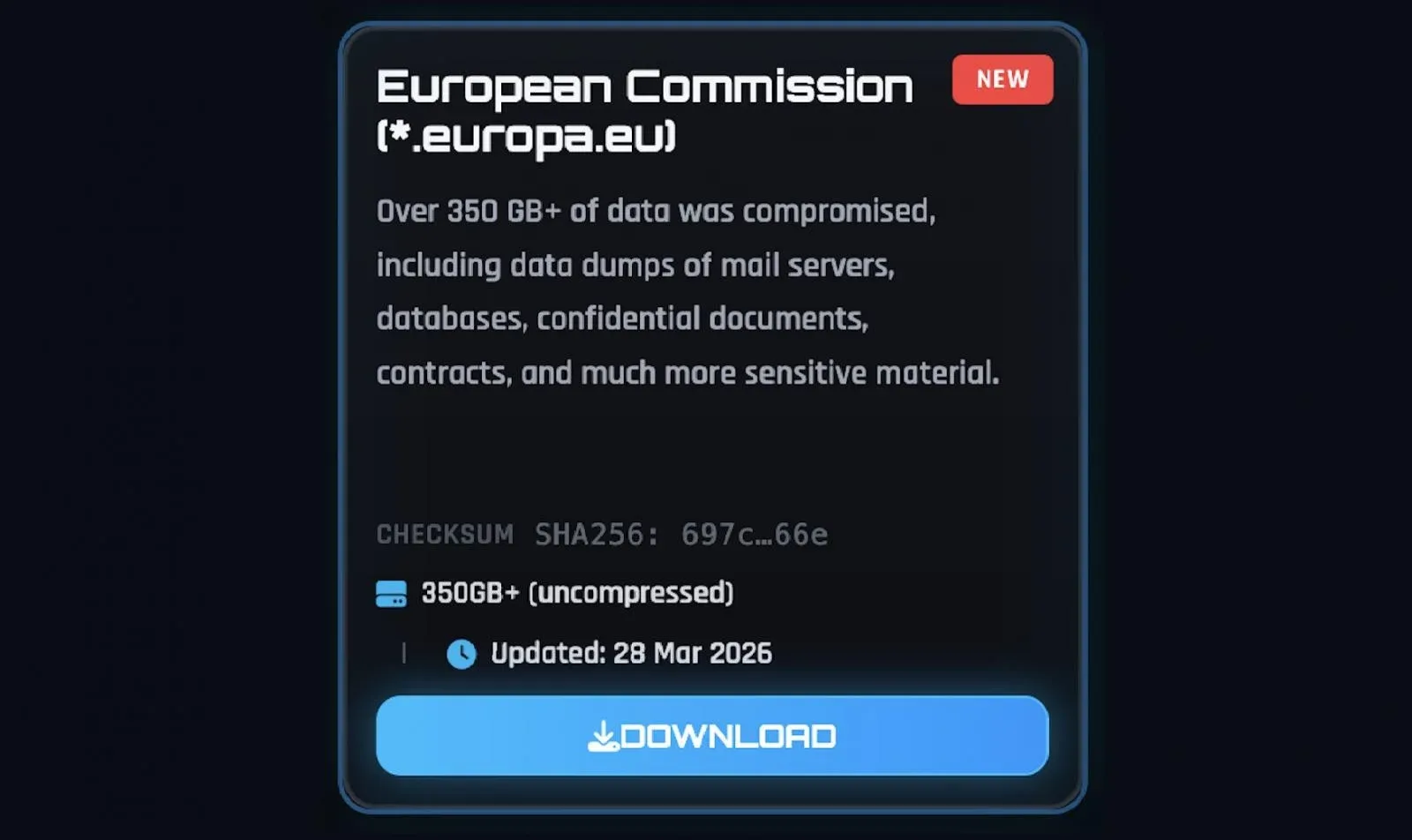

欧州委員会がShinyHuntersのサイバー攻撃による流出を確認

欧州委員会(EC)は、Europa.euのWebプラットフォームに対するサイバー攻撃の後にデータ流出があった事実を確認しました。この責任は、身代金要求グループShinyHuntersが引き受けたとしています。

欧州委員会は、このインシデントはポータルの運用を妨げず、封じ込めに成功したと述べました。

委員会は詳細を提供していないものの、攻撃者はBleepingComputerに対し、複数のデータベースを含む350GB超の情報を盗むことができたと伝えています。彼らはAWSアカウントの侵入方法は明かしていませんが、欧州委員会の一部職員のアカウントへのアクセスを示すスクリーンショットを提示しました。

このグループはまた、ダークネット上の漏えいに関する自サイトの投稿でも、90GB超のファイルが盗まれたと主張しています:

週末に読むべきものは?

研究チームのデータ、企業のレポート、そして現在の状況を調べたうえで、ForkLogは「脳—コンピュータ」インターフェース技術がどのように発展しているかを理解しました。