Futures

Accédez à des centaines de contrats perpétuels

TradFi

Or

Une plateforme pour les actifs mondiaux

Options

Hot

Tradez des options classiques de style européen

Compte unifié

Maximiser l'efficacité de votre capital

Trading démo

Introduction au trading futures

Préparez-vous à trader des contrats futurs

Événements futures

Participez aux événements et gagnez

Demo Trading

Utiliser des fonds virtuels pour faire l'expérience du trading sans risque

Lancer

CandyDrop

Collecte des candies pour obtenir des airdrops

Launchpool

Staking rapide, Gagnez de potentiels nouveaux jetons

HODLer Airdrop

Conservez des GT et recevez d'énormes airdrops gratuitement

Pre-IPOs

Accédez à l'intégralité des introductions en bourse mondiales

Points Alpha

Tradez on-chain et gagnez des airdrops

Points Futures

Gagnez des points Futures et réclamez vos récompenses d’airdrop.

Investissement

Simple Earn

Gagner des intérêts avec des jetons inutilisés

Investissement automatique

Auto-invest régulier

Double investissement

Profitez de la volatilité du marché

Staking souple

Gagnez des récompenses grâce au staking flexible

Prêt Crypto

0 Fees

Mettre en gage un crypto pour en emprunter une autre

Centre de prêts

Centre de prêts intégré

Plateforme d'hébergement cloud Vercel piratée ! « Frontend DEX », « Interface de portefeuille cryptographique » potentiellement modifiés pour dérober des fonds

Auteur : HIBIKI, ville cryptée

La plateforme d’hébergement cloud Vercel a été piratée, les projets cryptographiques également utilisent La plateforme d’hébergement et de déploiement d’infrastructures cloud Vercel a confirmé que certains systèmes internes ont été accessibles sans autorisation, affectant un petit nombre de clients. Vercel offre des services de fonctionnalités sans serveur, de calcul en périphérie et de pipelines d’intégration et de déploiement continus, et est connue pour son framework React largement utilisé, Next.js, de nombreux projets blockchain et de cryptomonnaie dépendent également de Vercel pour déployer leurs interfaces frontales. Le PDG de Vercel, Guillermo Rauch, a publié une déclaration sur la plateforme communautaire X, expliquant que la cause de cette attaque est liée à un problème avec un outil d’IA tiers, Context.ai, où le compte Google Workspace d’un employé de Vercel a été compromis lors d’un incident de fuite de données sur cette plateforme d’IA, et l’attaquant a ensuite utilisé ce compte pour accéder à l’environnement interne de Vercel. Tous les variables d’environnement des clients de Vercel sont cryptées de manière complète lorsqu’elles sont statiques, et une option permet également de désigner ces variables comme non sensibles. Les hackers ont obtenu des variables d’environnement non sensibles non cryptées par une méthode d’énumération.

Source : site officiel de Vercel | Vercel est une plateforme d’hébergement cloud et de déploiement d’infrastructures, de nombreux projets blockchain et de cryptomonnaie dépendent également de Vercel pour déployer leurs interfaces frontales.

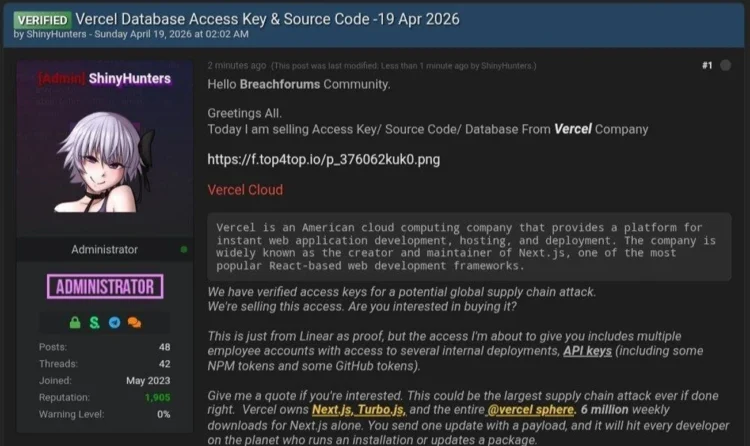

Les hackers demandent 2 millions de dollars en rançon pour les données volées Selon un rapport du média de cybersécurité « Bleepingcomputer », un membre prétendant appartenir à l’organisation de hackers ShinyHunters a publié sur le forum BreachForums, affirmant avoir obtenu des données internes de Vercel, et a proposé une rançon de 2 millions de dollars pour les vendre. Les données volées présentées par les hackers incluent des clés d’accès, du code source, des enregistrements de bases de données, ainsi que des clés API internes pour NPM et GitHub, et même 580 noms, emails, statuts de comptes et horodatages d’activité de employés de Vercel.

Source : Breach Forums | Les hackers proposent 2 millions de dollars pour vendre les données volées

Cependant, les membres liés à l’organisation principale ShinyHunters ont nié leur participation à cette attaque contre Vercel auprès des médias, bien que cette organisation ait déjà attaqué le développeur Rockstar (R星) de la série de jeux GTA.

Vercel recommande une révision complète par ses clients Concernant cette attaque, Vercel a engagé des experts en cybersécurité externes et a informé les autorités, tout en lançant une mise à jour pour renforcer la sécurité. Vercel recommande vivement aux administrateurs de vérifier les journaux d’activité pour détecter toute activité suspecte, et d’inspecter immédiatement si des applications OAuth spécifiques ont été installées, susceptibles d’avoir été compromises. L’entreprise conseille également à ses clients de faire une révision complète et de remplacer leurs variables d’environnement, en activant la fonction de variables sensibles pour assurer une protection cryptée statique des données.

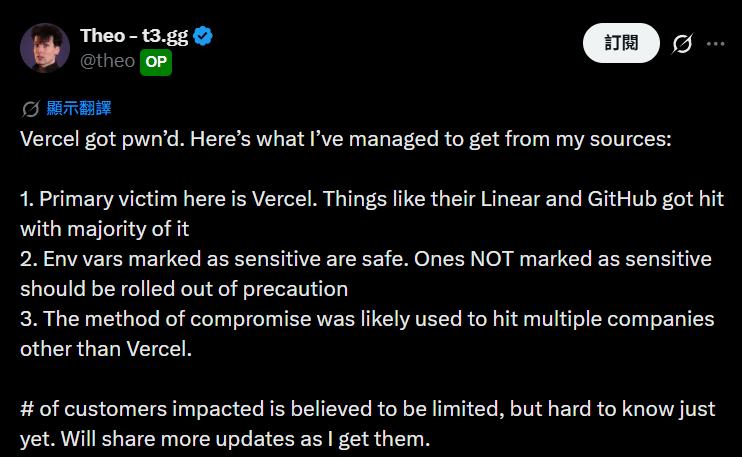

Impacts de l’attaque sur Vercel sur les projets cryptographiques Cet incident représente un risque majeur pour l’industrie des cryptomonnaies. Selon « The Block », de nombreux projets blockchain déploient des interfaces de portefeuille, des frontends d’échanges décentralisés (DEX) et des tableaux de bord d’applications décentralisées (dApp) sur Vercel. Si un projet blockchain stocke des points RPC privés, des clés API tierces ou des informations sensibles liées aux portefeuilles dans des variables d’environnement non sensibles, ces secrets ont très probablement été divulgués. Une figure reconnue de la communauté de développement, Theo Browne, a également publié, indiquant que la source affirme que l’impact est particulièrement grave sur l’intégration interne de Linear et GitHub de Vercel.

Source : X/Theo Browne

Les précédents problèmes de sécurité frontale dans le domaine de la cryptomonnaie sont nombreux, avec des projets comme CoW Swap, Aerodrome et Velodrome ayant déjà été victimes de détournements de domaines, ces attaques visant généralement à rediriger les visiteurs vers des sites de phishing pour voler des actifs. « The Block » indique que cette attaque s’est produite au niveau de l’hébergement et du déploiement, ouvrant une nouvelle surface d’attaque, en contournant complètement la surveillance des systèmes de domaine. Dans le pire des cas, l’attaquant pourrait modifier directement le contenu du front-end déployé par le projet.