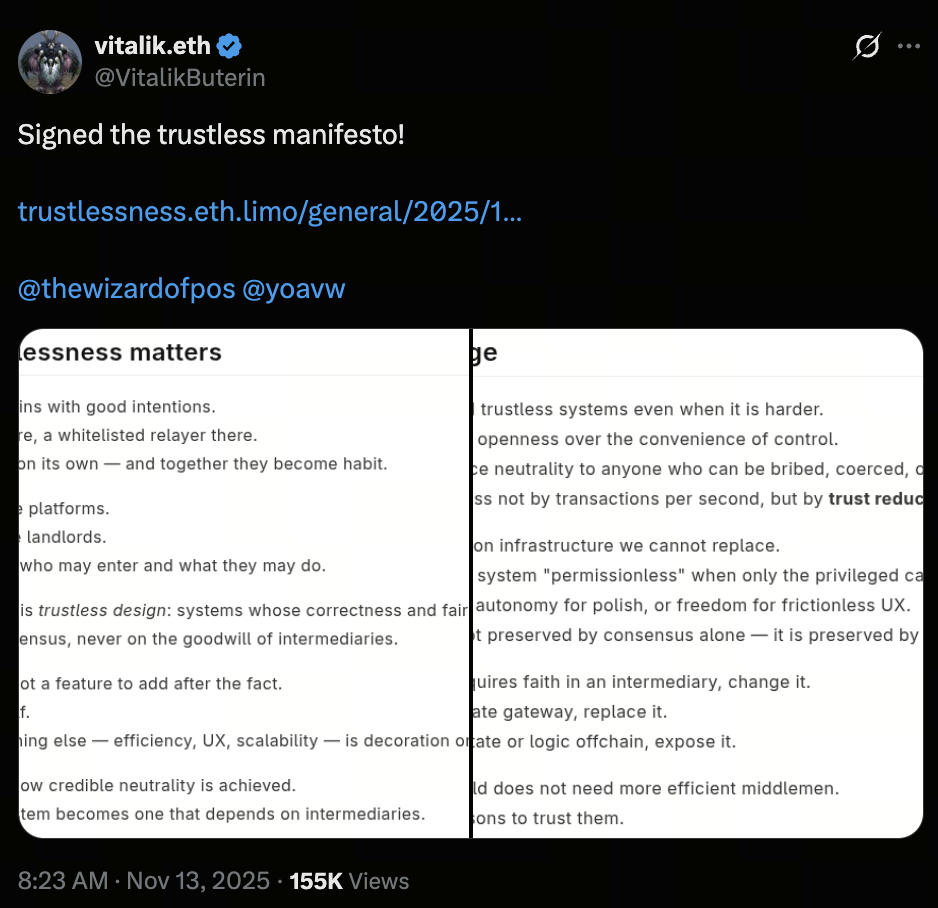

Le cofondateur d'Ethereum, Vitalik Buterin, publie le « Trustless Manifesto » pour s'opposer à la centralisation

Absence de confiance : bien plus qu’un idéal, une véritable garantie

Tout système décentralisé naît de la volonté de redonner le pouvoir à ses utilisateurs. Lorsque la commodité et l’efficacité deviennent les principaux moteurs de conception, la confiance réapparaît peu à peu au sein du système. Des nœuds de garde aux relais autorisés, ces fonctionnalités apparemment anodines recréent, souvent à leur insu, de nouveaux pôles d’autorité.

(Source : Vitalik Buterin)

Dans son « Trustless Manifesto », Vitalik Buterin affirme que la véritable absence de confiance n’est pas simplement une propriété — c’est le socle de la blockchain. Si un protocole repose sur un intermédiaire de confiance, la neutralité affichée n’est qu’une façade. Seuls des systèmes fondés sur les mathématiques, les mécanismes de consensus et des protocoles ouverts peuvent empêcher le Web3 de reproduire la centralisation du Web2.

La mission d’Ethereum

Vitalik Buterin rappelle la raison d’être d’Ethereum : il n’a pas été conçu pour optimiser la finance ou rendre les applications plus complexes, mais pour permettre à chacun de collaborer librement — sans autorisation et sans avoir à faire confiance.

Ethereum fait la différence en substituant la vérification à la confiance et les protocoles aux politiques. Cette orientation n’est pas uniquement technique ; elle reflète un véritable choix de valeurs. La liberté doit reposer sur la souveraineté individuelle et le droit à la vérification, non sur la bonne volonté d’intermédiaires.

La nature de l’absence de confiance

Un vrai système sans confiance ne rejette pas la confiance, il la rend vérifiable. Vitalik Buterin et son équipe ont défini cinq principes pour la minimisation de la confiance :

- Souveraineté individuelle : les utilisateurs agissent de façon autonome, sans dépendre d’un tiers.

- Vérifiabilité : toutes les transactions et actions doivent être accessibles à l’inspection, à la reproduction et à la vérification par tous.

- Immunité à la censure : aucune action valide ne doit être bloquée ou exclue de façon arbitraire.

- Capacité de retrait : si une partie du système échoue, d’autres nœuds doivent pouvoir prendre le relais.

- Mécanismes d’incitation transparents : les mécanismes d’incitation doivent être publics et transparents, jamais cachés dans un code propriétaire ou des accords privés.

Négliger ces principes condamne les protocoles décentralisés à suivre le chemin des plateformes centralisées.

Le prix de la commodité

Vitalik Buterin note que la principale menace pour l’absence de confiance n’est pas l’attaque malveillante, mais la compromission silencieuse. Aujourd’hui, la plupart des dApps reposent sur des nœuds RPC, généralement centralisés ;

- Les rollups (solutions de regroupement) conservent le contrôle sur les clés administratives ;

- Les ponts inter-chaînes s’appuient sur des nœuds de confiance ;

- De plus en plus d’utilisateurs choisissent les plateformes d’échange centralisées plutôt que l’autocustodie.

Chaque compromis en faveur de la commodité réintroduit la confiance au centre du système ; chaque vérification ignorée affaiblit la sécurité. Au final, la blockchain risque de retomber sous la coupe des intermédiaires de confiance, ce qu’elle était censée remettre en cause.

Le devoir du développeur

Vitalik Buterin rappelle que la mission des développeurs n’est pas de rendre les systèmes plus faciles à utiliser, mais de les rendre plus libres. Si la vérifiabilité est sacrifiée sur l’autel de l’ergonomie ou si la commodité l’emporte sur la neutralité, ce n’est pas un progrès, c’est une régression. Il énonce trois règles de conception fondamentales :

- Ne jamais dépendre d’informations privées critiques ;

- Ne jamais concevoir de nœuds intermédiaires essentiels ;

- Ne jamais produire de résultats qui ne puissent être vérifiés indépendamment.

Ces exigences rendent le développement plus exigeant, mais c’est cette rigueur qui préserve l’essence même de l’absence de confiance.

L’avenir du Web3

L’extension d’Ethereum est désormais une réalité, et l’enjeu à venir est de préserver l’intégrité. Alors que les solutions de deuxième couche (Layer 2), les ponts inter-chaînes et les architectures modulaires se multiplient, il convient de garder à l’esprit :

- L’autonomie des utilisateurs ne doit jamais être abandonnée aux gardiens ;

- Le droit à la vérification appartient à tous ;

- Personne ne doit être discrètement exclu du système.

La minimisation de la confiance ne signifie pas absence de risque, mais rend les erreurs visibles, réparables et imputables. Une réelle absence de confiance implique que les erreurs ne sont jamais dissimulées.

Pour approfondir vos connaissances sur le Web3, inscrivez-vous sur : https://www.gate.com/

Résumé

Le Web3 vise non seulement à décentraliser la technologie, mais aussi à retirer le pouvoir et la confiance aux intermédiaires. L’absence de confiance n’est pas une révolution éphémère, mais une résistance de long terme. En privilégiant l’ouverture plutôt que le contrôle, et la transparence plutôt que la confiance aveugle, nous perpétuons l’esprit d’Ethereum : liberté, immunité à la censure et confiance vérifiable.

Articles Connexes

Pi Network (PI) au taux de change du franc CFA d'Afrique de l'Ouest (XOF) : Valeur actuelle et guide de conversion

Comment vendre la pièce PI : Guide du débutant

Valeur de Pi Crypto : Lancement sur Mainnet le 20 février 2025 & Prédictions de prix futures

Est-ce que XRP est un bon investissement? Un guide complet sur son potentiel

Qu'est-ce que FAFO : jeton MEME dérivé de la plateforme sociale de Trump