Qué es el Q-Day: fundamentos de la computación cuántica, implicaciones para la criptografía y transmisión del riesgo en criptomonedas

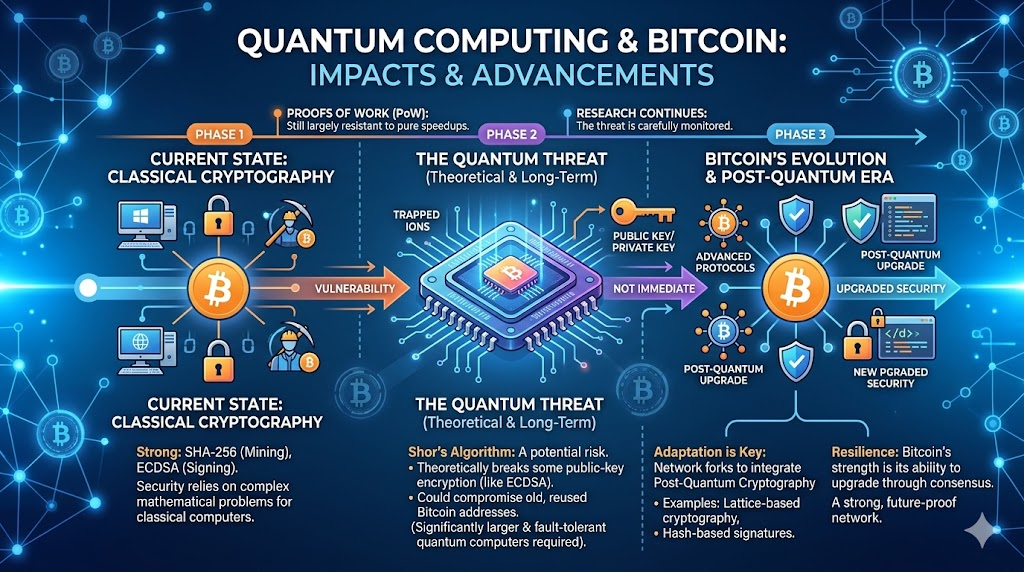

En las discusiones sobre seguridad financiera y registros distribuidos, "Q‑Day" se refiere al momento en que la computación cuántica representa una amenaza real y práctica para la criptografía asimétrica ampliamente utilizada, y no a un evento instantáneo que impacta toda la red. Tanto en el sector como en el ámbito académico, se presentan proyecciones de referencia, optimistas y pesimistas, cuyas diferencias surgen principalmente de los supuestos sobre la escala de cúbits lógicos, los recursos de operación de puertas, las tasas de error físico y las constantes algorítmicas.

Definición y límites

En el debate público, a menudo se confunde Q‑Day con "supremacía cuántica" o "ventaja cuántica", pero en el ámbito criptográfico el foco está en CRQC: demostrar no solo tareas especializadas de muestreo, sino vías de ataque escalables contra estructuras como RSA, campos finitos o logaritmos discretos de curvas elípticas bajo límites definidos de coste y tiempo. Se identifican tres límites principales:

- Tiempo: La mayoría de los indicadores se presentan como intervalos o análisis de sensibilidad, rara vez como una fecha concreta.

- Objetivo: Las amenazas se dirigen a la combinación de primitivas criptográficas, selección de parámetros e implementaciones de sistemas, y no a una narrativa lineal de "ordenadores cuánticos migrando automáticamente los Activos on-chain".

- Información: Muchos modelos requieren una superficie de ataque claramente definida, como la diferencia entre material de Clave pública on-chain y expuesto públicamente, y compromisos que solo revelan Hashes, cada uno con su propio nivel de explotabilidad.

Computación cuántica: conceptos fundamentales

Los cúbits aprovechan la superposición para codificar estructuras de información más complejas en el espacio de Hilbert; el entrelazamiento significa que los estados multipartícula no pueden descomponerse en estados individuales, lo que constituye la base de muchos algoritmos cuánticos. Los procesadores cuánticos reales están limitados por el ruido y la decoherencia, por lo que la corrección de errores cuánticos es esencial para acercarse a la fiabilidad a largo plazo de la computación cuántica tolerante a fallos. Por eso, la ingeniería se centra en métricas como la equivalencia de cúbits lógicos, los umbrales de tolerancia a fallos, el sobrecoste de corrección de errores, la fidelidad de puertas y los ciclos de calibración.

Los algoritmos cuánticos pueden ofrecer ventajas superpolinomiales de recursos frente a la computación clásica para ciertos tipos de problemas. El algoritmo de Shor es el ejemplo más destacado, ya que socava directamente los supuestos de dificultad de las claves públicas basados en estructuras algebraicas concretas.

El algoritmo de Shor y las curvas de las criptomonedas

El algoritmo de Shor, presentado en 1994, permite resolver en tiempo polinómico problemas de factorización de enteros y logaritmos discretos en sistemas cuánticos. Las direcciones principales de blockchain y la Firma dependen de la dificultad de los logaritmos discretos de curvas elípticas; por ejemplo, Bitcoin utiliza Firmas asociadas a secp256k1 (históricamente ECDSA, más recientemente incluyendo esquemas Schnorr).

En el análisis de amenazas, los datos on-chain que contienen Claves públicas o Claves públicas reconstruibles—combinados con computación cuántica tolerante a fallos suficientemente potente—hacen que el supuesto clásico de que "las Claves privadas no pueden derivarse de información pública" se convierta en un análisis de riesgos: el foco se traslada al periodo de transición, el momento de exposición de las claves y si la migración introduce nuevos requisitos interactivos.

Factores estructurales en los ecosistemas de criptomonedas

Los registros abiertos imponen tres restricciones distintas al PKI web:

- Transparencia histórica: Las operaciones pasadas pueden reproducirse indefinidamente y alimentar algoritmos futuros.

- Vías de actualización de consenso: La migración criptográfica depende de cambios en las reglas de la red y la adopción generalizada por parte de los clientes, procesos lentos y con complejidad en la teoría de juegos.

- Alineación económica y de incentivos: Mineros/Validador, Desarrollador de Billetera, empresas y usuarios pueden tener prioridades y plazos diferentes.

Las opciones de migración post-cuántica on-chain incluyen Firmas híbridas, pruebas ZK (zero-knowledge) o nuevos opcodes que soporten la verificación de Firmas post-cuánticas. Al comparar estas alternativas, las métricas clave son el recuento de puertas, la escala de cúbits lógicos, las proyecciones de tasas de error, los costes de interacción on-chain y la compatibilidad, no solo los eslóganes conceptuales.

En términos sencillos: cómo la computación cuántica podría cambiar Blockchain

Imagina una Billetera de blockchain como una "dirección pública y Clave privada". Normalmente, conocer la dirección de alguien no basta; las Claves privadas son extremadamente difíciles de obtener por ingeniería inversa. Con la computación cuántica avanzada, la dificultad de romper algunos algoritmos tradicionales de Firmas podría disminuir drásticamente, permitiendo a los atacantes falsificar Firmas mucho más rápido. Para las blockchains, el problema real no es solo "¿puede romperse la tecnología?", sino "¿cuánto tardará toda la red en actualizarse?": protocolos, Billeteras, exchanges y Custodio deben migrar a soluciones post-cuánticas. Cuanto más lento sea el proceso, mayor será el periodo de riesgo para los Activos cuyas Claves públicas ya se hayan expuesto.

Cómo interpretar la información pública y la investigación de 2026

La hoja de ruta de Project Eleven para 2026, The Quantum Threat to Blockchains 2026, sitúa el Q‑Day de referencia en torno a 2033, con escenarios optimista y pesimista (comúnmente citados como 2030 y 2042; revisa siempre las fuentes originales para detalles). El informe sostiene que las blockchains con Firmas de curva elíptica generalizadas requerirán un rediseño multinivel, y que este debate debe ser iterativo: los nuevos benchmarks de hardware y la investigación pueden actualizar los escenarios en tiempo real, en vez de fijar una única fecha.

Las publicaciones en plataformas como Cryptology ePrint Archive ofrecen estimaciones de recursos actualizadas para los modelos de amenaza de curvas elípticas. Las conclusiones dependen de los parámetros del modelo, por lo que debes comprobar la longitud de bits objetivo, los métodos de tolerancia a fallos, las estrategias en paralelo y los factores constantes para alinearlos con la cadena objetivo.

Estrategias de respuesta del ecosistema

Las respuestas técnicas habituales incluyen implementaciones piloto de algoritmos post-cuánticos NIST en entornos empresariales, reducción de la vida útil de certificados y claves, y seguimiento de propuestas técnicas para migraciones de cadenas específicas. Para los usuarios finales, los puntos clave de verificación incluyen:

- Si la red objetivo ha publicado una hoja de ruta de migración PQ (post-quantum) y un plan de compatibilidad.

- Si las implementaciones de Billetera se mantienen sincronizadas con las actualizaciones de consenso y seguridad.

- Si las políticas de rotación de claves y actualización de algoritmos en procesos de custodia o multifirma son auditables.

Los riesgos criptográficos y la volatilidad del mercado secundario se evalúan en marcos diferentes; este artículo se centra exclusivamente en las estructuras conceptuales y los tipos de información.

Artículos relacionados

Tokenómica de RENDER: suministro, incentivos y captura de valor

La aplicación de Render en IA: cómo el hashrate descentralizado impulsa la inteligencia artificial

¿Cuáles son los componentes principales del protocolo 0x? Análisis de la arquitectura de Relayer, Mesh y API

0x Protocol vs Uniswap: ¿Cómo se diferencian los protocolos de Libro de órdenes del modelo AMM?

¿Qué es Tronscan y cómo puedes usarlo en 2025?